Professional Documents

Culture Documents

Redes Ethernet PDF

Uploaded by

Oscar Echeandia Fiestas0 ratings0% found this document useful (0 votes)

15 views32 pagesOriginal Title

Redes Ethernet.pdf

Copyright

© © All Rights Reserved

Available Formats

PDF or read online from Scribd

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

© All Rights Reserved

Available Formats

Download as PDF or read online from Scribd

0 ratings0% found this document useful (0 votes)

15 views32 pagesRedes Ethernet PDF

Uploaded by

Oscar Echeandia FiestasCopyright:

© All Rights Reserved

Available Formats

Download as PDF or read online from Scribd

You are on page 1of 32

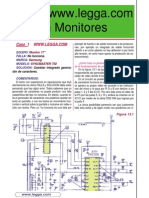

2ari2o1s Redes Ethernet

i2 Givology Mies

Se Seaui

Redes Ethernet

Modos transmis. Cables. Componentes, Contol acceso

Enviado por: 0

Pale: México

of Electronic Components Available for immediate Shipment

REDES

MEDIOS DE TRANSMISION

Eltipo de medio que se ule determina la velocidad de transmisién (expresada en

‘numero de bits por segundo bps o baudies) y la maxima distancia que puede exist

enive los equipos que se intercomunican.

TECNICAS DE TRANSMISION

Hay dos técnicas de transmision de datos:

Banda Base

Usa sefiales digitales a través de una sola frecuencia, La sefial fuye en forma de

pulsos discretos de electrcidad o de luz. Todo el canal se usa cana transmision de

luna sola serial

Elancho de banda es la diferencia entre la frecuencia mas ala y a més baja

‘soportadas por un cable. Algunas cables transmiten y raciben datos al mismo tempo. A la largo del cable dela red, ol nivel dela serial

decrece y se distorsiona, por seguridad, el sistema de banda base utliza repetidores para que la sefal legue con la intensidad original

Banda ancha

Usa sefiales anélogas y un rango de frecuencia, La sefales continua, esta fluye en forma de onda electromagnética u éptica. La

transmisién es unidireccional, si se dispone de sufciente ancho de banda se podrian hacer varias transmisiones al mismo tiempo. Usan

amplifcadores para regenerar la seal. Se necesita una ruta para transmitry otra para recibir datos. Hay das formas de hacer esto:

Mid-spit: Divide el canal en dos rangos de frecuencia, un canal es usado para transmit y el otro para recibir

Dual-cable: Se utlizan dos cables diferentes, uno para transmit

Mid-spit.

Yel ott para recibir informacién, Esta forma es mucho més cara que le

hitp:mtmisincondeWvago.comiredes-ethernet_1.himl

32

2ari2o1s Redes Ethernet

TIPOS DE CABLE

La rod de drea local necesita un cableado que enlace a sus estaciones de trabajo

Indiviauales con el servidor y otros perféicos, Si solo se dispusiera de un tipo de

ccableado la eleccién seria sencila, pro hay varios lipos de cableado, Seva a

‘examinar las ventajas y desventajas de cada tipo

Cable de par no trenzado

Es el medio mas senecillo para establecer comunicaci6n. Cada conductor asta

aistado del oto; a senal de voltae o coriente se aplica a uno de ells y la referencia

tierra al otra, Es muy utiizado en telefonia, pero su aplicacién en transmision de

datos esta limitada a la conexién de equipos entre distancias no mayores a 60

‘mets, con velocidadas inferiores a los 19.2 Kbps.

Esta clase de cable se ulliza sobre todo para conectar computadores a equipos

{cercanos como impresoras 0 médem. Por lo general, estas conexiones necesitan

‘miltples ineas, por lo tanto, se debe utlizar cable mukipar o cable plano (ribbon),

(Cuando se utllza cable multpar hay problemas con la integridad de I informacion a

causa del acople de sefial entre los distintos conductores. Ademas, porla estructura

abieria de cada par, es muy frecuente la captacién de interferencia o

‘lectromagnética. Como en el lado de la recepcisn se espera la sefal que hay entre

‘cada conductor y terra, cualquier rudo extra, en un concuctor, aera por completo la

Informacién que leva

able de par trenzado

Es el mds barato de todos los tipas de medios de transmisién. Consiste en dos

conductores aislados trenzados entre s! de mado que cada uno este expuesto ala

‘misma cantidad de “uido" de interferencia procedente del entorno que el otro, Al

trenzar Ios hilos el ruido se reduce, pero no se elimina,

‘ey Yalow AcBlocket | Chae

Los conductores tienen un niimero de calibre, para los usos en redes, los cables de

callbres 22 y 24 son los més comunes. Entre mas pequefo sea el diémetro de ilo,

‘mayor sera la resistencia para la propagacién de la seal. Un hilo largo con una gran

seccién transversal (cross-sectional incrementa la intensidad de la sea

Hay 2 tipos de cables de par trenzado:

'No blindado (UTP): Se usa en Ia especificacién 10 BASET. Es el tipo de cable més

sado en a red LAN. La maxima longitud de un segmento es 100mizs (328 pies)

Hay 5 categorias de UTP:

Categoria 1 ransmisin de vaz pero no datos. (cable para la red telefénica)

Categoria 2 Para transiisién de datos, Su velocidad de transmisién es de 4mbps y

tione 4 pares trenzados

Categoria 3 Transmisién de datos hasta una velocidad de Ombps. Tione 4 pares

‘con 3 trenzas por pie

‘Categoria 4 Transmision de datos a una velocidad de 18mipps tiene 4 pares

trenzados,

Categoria 5 Transmision de datos a una velocidad de 100mbps tiene 4 pares

trenzados,

Eleable UTP es susceptible al crosstalk

Blindado (STP): Es menos susceptible a Ia interferencia puede transmit datos a mayor distancia, Tiene una cubierta en cinta metélica

que lo asta

Los conectores utlzados para este cable son del tipo de los enchufes teleténicos, Las redes ocasionalmente usan los conectores RU-

11, que pueden conectarse con 2 0 4 cables. Sin embargo, estos también se emplean para las instalaciones telefénicas y resulta

Inconveniontes en una red, ya que conectar una tarjeta de red en un enchufe telefénico puede dafar tanto a la tarjeta como al

‘computador. Los conectores RJ.45 son versiones mas grandes del mismo disefo y tienen 8 conexiones de cable.

‘También se utllzan los conectores tipo DB que se pueden encontrar en las conexiones de instrumentos seriales coma las impresoras

Hay tes tipos de conectores DB, DB-8 con 9 pines, DB.-18 con 15 pines y DB.25 con 25 pines.

Este cable 6s ideal para las redes de bajo nivel, se utliza en topologias estrella, dado su carécter flexible. Le distancia dela transmisién

‘blenida depend del calor, la eondicién de la linea, el ambiente de operacién y la velocidad de la transmisién,

Las principales limitaciones del cableado con par trenzado son su falta de velocidad y su lmitado alcance, Puede manejar jos de

datos de aproximadamente 1 Mbps sobre distancias de algunos metros.

‘Se debe tener en cuenta que:

La longitud maxima de cable UTP entre nodes y Hubs es de 100 metros,

hitpyimtmisincondeWvago.comiredes-ethernet_1.himl

2132

2ari2o1s Redes Ethernet

Las patas 1,2,9 y6 del conector RU-5 son conectadas de manera directa, Las patas 1 y 2 son transmisoras y las 3 y 6 son receptoras,

‘Se pueden conectar hasta 12 Hubs @ un Hub central

Sin el uso de puentes, ol cable UTP puede acomadar un maximo de 1024 estaciones de trabajo

Consideraciones.

Puede utlizarse cuando:

Tiene restriceiones de presupuesto para la LAN,

‘Se quiere una intalacién relaivamente facil con canexiones simples.

No utlizar par renzado si se quiere estar seguro de la integrdad de los datos, de transmisiones a grandes velocidades y a grandes

distancias,

IBM soporta para su red Token-Ring el cable telefénico de par trenzado y sin linda tipo 3 pero de calibre 22 0 24 y con un minimo de 2

‘wueltas por cada pie. Minimo debe tener 4 pares y 2 pares de reserva para la Token Ring

La red AT&T exige 2 pares de hilos trenzados de calibre 24 con bindaje, un par para la transmisién de datos y otto para larecepcion

Cable coaxial

Existe desde 1940. Es casi tan facil de instalar como el par trenzado pero 6s mas resistente a la interferencia y atenuacién. Es

relativamente econémico,lviano, flexible, fil de trabajar y es seguro. Esta formado por un conductor de cobre rodeado de un aislante

{que ganeralmente es un tipo de plistco flexible Hamado PVC. Los cables que pasen por los plenum (saquerios aspacios entre techos,

pparedes y pisos falsos de los verdaderos) no pueden producir gases téxicos, por esta razén deben tener materiales especiales, que son

‘mas costasos y menos flexiles que el PVC. La camisa exterior de cobre o aluminio actia como conductor y también proporciona

proteccién

Este cable facimente soporta velocidades de hasta 10 Mbps y con conectores especiales es posible alcanzar frecuencias de seal de

hasta 100 Mops.

Hay dos clases de cable coaxial

Coaxial delgado (Thinnet): Tione un grosor de 0.25 pulgada Es de la familia RG-58 (ojo tabla!!!) Tlene 60 omhs de impedaneia,

Consiste en un conductor interno rodeado por un aistante dieléctrico, un bindale de hoja de metal, un conductor tlio y una cublerta

‘extariorprotectora, Es flexible fAcil de trabajar. Va conectado directamente a fa tarjeta de red, Transmite bien hasta 185 metros, luego

sufre atenuaciones. A una red construida con cable delgado se le aplica la nomenclatura 10BASE2: 10Mbps, banda base, maxima

Tongitud de 200mts,

Las reglas para la instalacin y la configuracin de segmentos de cable coaxial grueso son:

Lalongitué maxima de segmento debe ser 185i

Cada segmento de rad debe tenor una terminacion de 80 ohm on cada extomo.

No puode conectarse on sare mas de 5 sogmontos de red y solo 3 pueden estar ocupados.

La cantdad maxima de nodes por segmento es de 30.

La distancia minima do cable entre adaptadores do red 0s de 0.5 mts

La cantdad maxima de nodes en una red es de 1024.

La distancia maxima entre 2 nodes es de 1425 mis.

Coaxial grueso (Thicknet): Relativaments rigid, lo cual le Impide hacer recoridos dfflles. Tone 0.8 pulgadas de éidmetto, E!

Conductor central esta rodeado por un aislante dieléctrico al que, a su vez lo rodea un blindaje de hoja de metal que también esta

cubierto por un conductor teido. La parte externa del cable tiene una cubierta protectora. Es utilzado para conectar varias redes

ppeque'ias en thinnet. A una red construida con cable grueso se utliza la nomenclatura 10BASES: 10Mbps, banda base, maxima

longitud de $00 mis.

Las reglas para la instalacion y I configuracién de segmentos de cable coaxial grueso son:

La longitud maxima de segmento de red es de 500m,

‘Cada segmento de red debe tener una terminacién de 50 ohms en cada extremo.

No puede conectarse en serie mas de 5 segmentos de red y solo tres de estos pueden estar ocupados. (Tener nodos conectados a

los),

La cantidad maxima de transceivers por segmento es de 100,

hitpyimtmisincondeWvago.comiredes-ethernet_1.himl

132

2ari2o1s Redes Ethernet

La cantidad maxima de nodos en una red es de 1024.

Los transceivers no pueden insialarse a menos de 2.5mis,

Los cables de bajada no pueden ser mas largos de 50 mts.

La distancia maxima entre dos estaciones cualquiera es de 3000 mts.

ELBNC ( Britsh Naval Conector) también Imago conector de bayoneta, es un coneciorullizado para este tipo de cable, ¢s soldado al

final del cable. EI BNCT une el cable ala tarjeta o es utiizado para lograr una conexién de 3 vias: 2 conexiones para proporcionar un

{uj recto para la red y otro para la tarjeta adapladora de red, Para realizar una extensin, se unen 2 cables por medio de un coneector

BNC y el terminador BNC cierra ol final de un cable de bus.

El cable coaxial en banda base tiene un solo canal que transparta en cada momento un solo mensaje @ una velocidad muy elevada. Su

Conductor portador va rodeado por una malla de cobre y el didmetro total del cable suele ser aproximadamente 8.5 mm. La informacién

digital se tranamite en serie de bit en bt ocupando el ancho de banda del cable. Dependiendo de la LAN, el cable coaxial en banda base

ppude manejar un régimen de datos de 10 Mbps.

‘A causa de la imitacién de un canal Unico no es posible transmit por cables do banda base serials intogradas compuestas por vo2,

datos e incluso video. Una ventaja es su faciidad de conexion y el hecho de que la conexién y desconexién de estaciones de trabajo no

peru el funcionamianto de la red. Aunque la distancia maxima recomendada para una LAN en banda base es aproximadamente 3

Ki, si se hace uso intensive de la red parece més realista una cira aproximada a 600 mis. Las redes en banda base tienen una buena

velocidad de datas.

Ethernet, con inlerfaces y protocolos de comunicaciones no propietaria, usa cable coaxial de banda base.

En una configuracién de banda ancha de cable doble, el cable coaxial forma una especie de autovia de doble ireccién, constiuida por

2 bandas, cada una de las cuales contiene varios canals.

Consideraciones

Puede transmit voz, video y datos

‘Se utlizan para transmisiones de larga distancia a menor costo,

‘Su tecnologia es familiar yofrece seguridad de datos.

En lugares hnimedos se debe utlizar cables especiales, debido a que sila humedad penetra causaré rudo y toda clase de problemas

dificiles de solucionar.

‘Sise tocan la mallay ol nicloo habra coro. El ruido de la malla afectard ol flujo del cable de cobre y se destruiran los datos,

Fibra éptica

La fibra 6ptica proporciona un método excepcionalmente alractivo para ransmilr datos y sefiales de todo tipo con un minime de

perdidas y bres de ruido. Actualmente los productos de fbra dptica (cables, conectores, transceivers, etc), ecupan un lugar comin en

Ia arena de las telecomunicaciones, las redes de transmision de datos Is television por cable, los sistemas de contral, los equipos

rmiltares y otras aplicaciones. Ademés las cifras revelan que Ie flora éptica es un mercado muy rentable,

Una sola fibra de viro, del espesor de un cabello humano, puede transportar mas informacién que varios miles de pares telenicos ©

de cables coaxiales, con un minimo de perdidas. Adicionalmente, los cables de fbra éptica son lvianos, seguros, estéticos y

resistentes, pueden transmitr anchos de banda de varios gigahertz sobre distancias de cientos de kldmetros sin necesided de

repetideras, no pueden ser inlercaplados por métods corrientes, gon inmunes la Interferencia Elactromagnética (EM), las

radiaciones nucloares y a otras formas de interforencia, no generan calor ni campos magnéticos, pueden transportarsefiles one

dlispositivs con tieras separadas o conectados @ volajes diferentes, no pueden ser cortacircultados, no transportan corrientes letales,

‘horran espacio, pueden viajar a lineas paralslas de distibucién de potencia entre otras.

El cable esta formado por vidrio puro estrado hasta formar fbras muy gruesas para constitu el nucleo, medio fisico de transporte dela

informacién que es convertida por un transmisor en energia luminosa modulada, Con el fn de evitar las perdidas de luz por radiacion, el

cleo va rodeado par un recubrimionta (cladding), 8s deck, una capa de vidro con un indice refractive manar que el que constituye el

cleo, este también puede ser de plastica, El flamento de vidro esta rodeado por un amortiguador, este a su vez por kevlar (un

‘material sintético mas duro que el acero) para una proteccién mayor. La cublerta protectora exterior esta compuesta por PVC 0

poliuretano negro la cual iene como funcién principal proporcionar proteccién mecainica ala fibra ofibras del cable.

Dependiondo de su configuracién dptica puede sor de construccién holgada o de construction ajustada. En un cable de construccién

hholgada, la fibres no estan en contacto directo con le estructura de PVC del cable, sino suspendidas en un rlleno de gel que las

protege de la humedad y las alsla de las fuerzas axlales y ransversales externas a las que el cable podria estar evertualmente

‘Sometido, Debido a su robustez, este tipo de cables se destina para exteriores y tencidas telefénicos de larga distancia. No obstante, a

presencia de rlleno de gol crea algunos inconveniontos de instalacién y mantenimiento. En ol cable de construction ajustada, las

‘ibras estén directa y continuamente en contacto con Ia estructura del cable, aunque protegidas por una cubierta plastica o de Klevar y

‘elementos de amortiquamianto que las protegen del riesgo de averia ocasionade por fuerzas axiales y transversales ejarcidas sobre el

cableado. Son més flexbles y vianos que los de construccién holgada, sustituyéndolos en muchos casos. Se ullizan principalmente

para usos miltares tacticos y aplicaciones de cortas distancia, incluyenco redes de érea local (LAN) y enlaces punto a punto entre

‘ludades, ecificios, fabricas, ete

Para poder usar cable de fbra Optica los PC, las compuertas y otros instrumentos que se conecten directamente ala fibra deben ser

hitpyimtmisincondeWvago.comiredes-ethernet_1.himl

432

2ari2o1s Redes Ethernet

‘compatibles con este sistema o conectarse @ través de un instrumento lamado controlador de fibra de vidio que conviert las seriales

‘lécticas en pulsos de luz y viceversa,

La fibra optica tiene un ancho de banda muy grande, es muy delgada y igera de peso; no le afecta la interferencia electromagnética

procedente de la maquinaria pesada, (que esto es muy importante cuando el cable se tiende a través del hueco del ascensor), os

sobrevoltajes en la lineas o bien ls eriginados por descargas elécricas, y gozan de una excelente seguridad

En una red de fra dptica se emplea un léser o diodo luminiscente (Light Emiting Decode o LED) para enviar una sefal a lo largo del

nucleo de! cable. Frecuentements se utiizan repetidores 6pticos ao largo del ciruito para amplificar la sefal, de manera que legue &

‘su destino con toda su intensidad. En el extremo de recepcisn del cable, ol mensaje se convierte de nuevo en una sefal digital 0

‘analogica por medio de un fotadiodo, Por el cable puede ir una sola sefal (monomodo) o pueden ir varias (multimodo), Pueden sor de

indice gradual en el cual e indice de retraccién aisminuye lentamente desde el centro de fra hacia su porcién exterior, 0 ser de salto

de indice en el cual el indice de relraceién varia bruscamente. La flora monomods tiene un ancho de banda muy grande pero el

resumido diametro de su nicleo hace que sus empalmes sean extremadamente diicles. Por otra parte el monomodo exige el uso como

fuente luminosa de un laser, mucho mas caro que un LED. Las fbras muimodo tienen un ancho de banda menor pero su empalme os

‘mucho mas fécil Las frecuencias modulares de indice gradual son el medio de transmision mas caro, pero son los que proporcionan la

‘maxima velocidad y distancia de ransmisién,

Las fibras multimode para cableado de redes vienen en grupos que van desde 2 a 24 fbras, siendo la norma los grupos de 2 a 4 fbras,

Cada fora es unidireccional, puesto que se transmite un haz de luz en una sola direccién la comunicacién en dos sentidos exige que en

‘el cable haya ola fra para que la luz pueda viajar en direcc’én opuesta,

En el cable multimodo la sel se desvanece mas a través de una distancia dada que en un cable de monomodo, Este desvanecimiento

‘es un fendmeno llamado atenuacién

La variedad mas nueva de cables de flora pica usa una fibra plastica mas barata y facl de manejar pero atenta mas la seal que la

fibra de vero.

Elinstituto Nacional Americano de Estandarizacién (ANSI) establecié una norma para que el nivel dependiente del medio fisico (PMD)

dl interface distribuido de datos dela fbra (FOO!) trabaje en conjuncién con una transmisién de datos de 100Mbps.

Un sistoma en fbra 6ptica se compone basicamente de un transmisor 0 fuente de luz, un receptor o detector, el cable de fbra 6ptica

propiamente dicho, una 0 mas estaciones repetidoras y los elementos de interconexién correspondientes (conectores, empalmes,

‘acopladores, ete.) Una vez madulada por el transmisor, la informacion vaja a través de la fbra en forma de energfa luminosa y eS

desmedulada en el raceplor.

Ventajas: Insensibilidad a al interferencia electromagnética, como ocurre cuando un alamibre teleténico pierde parte de su sefal a otto.

Las floras no plerden luz, por lo que la transmisién es también segura y no puede ser perturbada,

Carencia de sefales eléctricas en f bra, por lo que ne pueden dar sacudidas ni olros peligros. Son convenientes por lo tanto para

trabajar en ambientes explosives.

Livianda y reducido tamafio del cable capaz de evar un gran nimero de sehales.

Sin puesta a terra de sefales, como acute con alambres de cobre que quedan en contacto con ambientes metalicos.

Compatbiidad con la tecnologia dtl

svental

Fraglidad de tas fbras

Elcosto

Disponibiltadlimitada de conectores.- Difcuitad de reparar un cable de fbras roto en el campo.

Redes en fibra éptica:

FDDI (Interface de Datos Distibuidos para fibras) paso testigo en anit

‘SINET Estrela activa para su conmutacion

FASNET Red de alto rendimiento, Utliza dos buses lineales unidirecclonales

EXPRESSNET Es similar @ FASNET pero en lugar de utilizar dos buses, esta emplea solamente un bus plegado

Consideraciones

‘Se utliza cuando necesita transmit a grandes velocidades y a grandes distancias en un medio seguro.

Noa use st

tiene presupuesto bajo

No tiene un experto para instalarla apropiacamente,

COMPONENTES DE RED

)

‘Son un punto central de conexién para nodos de red que estén dispuestos de acuerdo @ una topologiafisica de estrella. Son

dlspositivas que se encuentran fisicamente separadas de cualquiar nodo de la red, aunque algunas Hubs se enchufan aun puerto de

‘expansién en un nodo de red

Hubs (concentradi

Elhub tione varios puertos a los que se conecta ol cable de otros nodos dered.

hitpyimtmisincondeWvago.comiredes-ethernet_1.himl

5132

2ari2o1s Redes Ethernet

Pueden conectarse varios Hubs para permitirla conexién de nodos adicionales

La mayorta de las Hubs tienen un conector BNC ademas de los conectores normales Ri-45, El conector BNC permite que se enlacen

Hubs por medio de un cable coaxial tin. Al disponer del conector BNC, no se tiene que desperdiciar un puerto RJs45 en cada Hubs

para la conexién con otro hub, Por el contrario, ese puerto puede conectarse a un nodo de red, Ademas los Hubs conectados con cable

thin, también se pueden instalar nodes de red con adaptadares thin en el mismo segmento de cable

Repeaters (ropetidores)

Es un aispostive que permite extender la longitud dela red, amplifica y retransmite la sea

Los repetidores muttipuertos permiten conectar ms de dos segmentos de cable de red. Es importante no olvidar que aunque el

‘epetidor mutiauertes permite crear una topologiafisica de estrella basada en varias topolagiasfisicas de bus, propésito principal de

lun repetidor es extender la longitud maxima permitida del cable dela reo

Bridge (puente)

Es un eispostive que conecta dos LAN separadas para crear lo que aparenta ser una sola LAN. Los puentes revisan la direccién

asociada con cada paquete de informacion. Luego sla dreccién es correspondiente a un nodo del segmento de red actual, no pasara

‘el paquete a ovo lado. La Tuncién del puente es vansmit la informacién erviada por un node de una red al destina pretendido en la otra

‘Opera en la capa de acceso al medio (capa 2)

Los puentes también se emplean para reducir la cantdad de trafico en un segmento de red. Mediante Ia dvisién de un solo segmento

de red en dos segmentos y conectandolos por medio de un puente se reduce al trafico general de la red. El puenle mantendré aisiada la

actividad de la red en cada segmento a menos de que el nodo de un segmento envi informacién al nado de olro segmenta en cuyo

‘caso el puente pasarta la informacion.

Pueden ser programados para que sepan que direcciones ge encuentran de que lado del puente © pueden identiicarto simplemente

‘observando los paquetes y viendo de donde vienen y a donde van,

Routers (Ruteadores)

‘Son similares a los puentes, solo que operan a un nivel diferente. Requieren por lo general que cada red tenga el mismo NOS?777, Con

lun NOS comin el ruteador puede ejecutar funciones més avanzadas de las que podria permit un puente, como conectar redes

bbasadas en toplogias lagicas completamente diferentes como ETHERNET Y TOKEN RING . También determinan la ruta mas eficionte

para ol envio de datos en casos de haber mas de una ruta

‘Son mucho mas complejos que los puentes. Entienden el protocolo de los paquetes y raducen entre protocolasdistintos. Si se quisiera

Conectar una LAN ETHERNET que maneja un protocolo con otra LAN ETHERNET que maneja otto protocole diferente, necesitara un

ruteador.

‘También sive para enviar paquetes a través de rutas distinias cuando se conectan varias redes. Esto signlica que los Ruteadores

pueden enviarse por la ruta mas répida, més barata, la mas conflable etc. depenciondo del criterio que rosulte mas importante

Existen dos clases:

Los estaticos:diffcies de mantener, ya que el administrador de red tine que proporcionarles informacién sobre como seleccionar rutas

para los paquetes.

Los dinamicos: Mucho mas inteligentes que los estaticas. Observan todas sus interfaces y construyen tablas que identifican las rutas

‘optimas. Si una ruta fala y hay una conexin alter disponible, un ruteador dindmico puede asegurar que el sistema de interredes

soporte las falas.

‘Sin embargo un ruteador basico solo conecta redes cuyos protocolos pueda entender.

Un ruteador esta disertado de manera que sino puede canalizar los paqueles acta como puente.

Gateways (compuertas)

Permite que los nodos de una red se comuniquen con tos diferentes de red o con otros dispositvos. Este tio de compuertas también

permiten que se compartan impresoras entre las dos redes.

Una vez que se pasa a funciones tales como encontrar datos en un registro, o archivo, es necesario construir toda clase de controles,

veriicaciones y protocolos para establecer, veificar, mantener y usar los servicios. Aqui es donde se hace necesario un método para

traducir una manera de solitary usar servicios de otra.

Las compuerias cubren este papel de traduccién, Se colocan entre dos sistemas y convierten las solicitudes del emisor aun formato

ue puede ser entendido por el receptor.

Transceiver

Este dispositivo permite conectarse a os cables coaxiales de la rad, ya sea para implementar ura nueva rama de la red 0 una simple

derivacin para un solo computador. Este aparato tiene un dispositive tipo torilo que penetra el interior del cable coaxial y hace

Contacto con el conductor central, sin necesidad de cortarlo; la parte exterior del tmillo hace contacto con el conductor exterior para

F conexlones existentes temporalmente.

‘Ayudan a proveor copias (backup) de una red existente,

Proveen cierto grado de portabilidad

Extlonde far

‘més alld de los limites de las redes de cobt

(0 deo fibra éptica

Usos

‘Ya que su implomentacién es difill se debe usar para:

Gente on constante movimiento come médicos,

Areas aisi

partamentos con cambios en las caracteristicas fisicas frecuentemente.

Estructuras como edificios histéricos

Tipos

Hay tres categorias:

+ LAN: Una red ins

brica tipica muestra y acta igual que una red cabl

ada excepto por el medio.

Puntos de acceso. El transceiver algunas veces es llamado punto de acceso(broad casts). Emite y recibe sefiales de los

‘computadores que lo rodean y pasa datos entre la red inalambrica y la red cableada.

La red inalambrica LAN usa pequetios transceiver montados en la pared, para conectarse a la red inalémbrica los tansceiver establecen

Contactos radiales con components portaties.

‘Técnicas de transmisién. Las LANs inalémbricas usan cuslro téenicas para transmitie

+ Infra rojo, Operan usando los pulsos infrarrojos que envian datos entre componentes. Tiene que generar:

‘0 interrumpan con la uz. Tiene un ancho de banda ato

ales fuertes para que no

Hay cuatro tipos de red inraroja:

Red en linea de vista: Tansmite dinicamente cuando tiene una lines

clara entre el ransmisor yel receptor.

Reed infrarroa dispersa: La transmisién rebota en paredes y techo hasta

llegar al receptor. Esta es efectva en areas de aproximadamente 100,

Pies.

Red reflectiva: Los vansceivers son situados cerca del computador

transmisor en direccin de una localzacién en comin que redirecciona

la transmisi6n hacia el computador apropiad,

- Tetepoint Optical: Proviene del servicio banda ancha. Es capaz de

‘manejar alta calidad de requerimiontos mutimedia que puedan

provenir de redes cableadas.

Con infaroia se cfcatan las transmisiones en distancias mavores de 100 dies.

Fae lier porsona o cosa que interrumpa ol Kiser dattar la

rga

+ Narrow band, Es sinilar@ la ransmisién de estacién de radio. El usuario sintoniza la transmision y la recepcién en clerta frecuencia,

No requiere linea de vista y iene un rango de transmisién de 500 cuadras. Debido a que la sefial es de alta frecuencia no traspasa

‘muros de seguridad, Transmite a 4.8 Mbps.

+ Spread-Spectrum. Transmite sefales sobre rangos de frecuencia, Esto supera los problemas de banda estrecha, Las frecuencias

disponibles son divcidas en canals o saltos. Adapta tonos en un salto daterminando Longitude.

‘Transmisién punto a punto, Es la transmisién do datos do un computador a otro para comunicarse ontro varios computadores y

perifricos, Puede ser implementado en computadares indviduales © computadores de una red con transmision inalambrica de datos,

Esta tecnologia involucra transferencia inalambricas serial de datos que

hitpyimtmisincondeWvago.comiredes-ethernet_1.html

9732

2ari2o1s Redes Ethernet

Usa enlace de radio punto a punto répida y lbre de error en transmisién de datos,

- La transmisién penetra paredes, techas y pisos.

- Soportatasas de transmision entre 1.2 y 38.4 Kbps maximo 200 pies 0 una tercera parte de milla en linea de transmisién sin

obstacules.

‘Transmite entre computadores o entre computador y perférico, come impresoras o lactores de cédigos de barras.

+ LAN EXTENDIDA: Algunos componentes inalambricos son capaces de transmit a distancias mas ampli permitiendo conexion

cenire dos o mas LAN,

Conectividad multipunto inalambrico. El puente inalémorico enlaza redes sin uilizar cables en una distancia de hasta 3 miles.

AIRLANIBridge Plus usa Spread- Spectrum.

Elcoste de utilizar este componente esta justfcado porque elimina el gasto de lineas arrendadas.

Puentes inalambricos de largo alcance. Uiliza tecnologia Spreac+Specttum, Es compatible con redes Ethernet y Token Ring

‘Transmite a méximo 25 milas. Su costo 8 justifca con la eliminacién de los enlaces T1 y los microondas.

+ COMPUTACION MOVIL. Require de un telefono porttiy una red de servicio pibico que transmitay reciba la sefal, Puede ser:

‘Comunicacién Packst-Radio, [| sistoma romps la transmision en paquetes. Incuys:

+ Direccion fuente

+ Direccién destino

«Informacién de correccén de errors.

Los paquetes son enlazados a un satéite que los emit Unicamente los componentes con la dreccién correcta los recibe

Red Celular. (COPD. Cellular Digital Packet Data) Utllza la red andloga existente de voz para transmit datos entre lamadas (voz)

‘cuando el sistema no esta ocupado, Es répida pero se ve afectado por un retardo secundario que lo hace ligeramente mas lenta que la

transmision en tiempo real

Estacién de Satélit, Las microondas son un buen método de comunicacién en areas pequerias. Es una excelente forma de

‘comunicacion en

+ Saliiles por enlaces terrestres

= Comunicacién entre edicos

A través do largas y planas reas abiertas como cuerpas de agua o

desiertos,

Un sistema microondas consist de:

Dos radio Transceiver, uno para enviar y otro para recibir.

=Dos antenas direccionales que captan la sefal de los transceiver. Son

Instaladas en torres para levantar la seftal sobre obstaculos ave la

bloqueen,

Los estandares inalémbricos como el de las LANs inalémbricas 802.11, el de DECT, y el de Hiperlanfjan unas bases necesarias para

los servicios que trabajen en este ambit. Las ventajas que proporciona el esténder 802.11 son la flexibilidad de los equipos, la robustez

yl ahorro del cableado, pero tiene el inconvenianta de la baja velocidad en que puede trabajar. Este inconveniente es solucionado en

Hiperlan, ya que las caracteristicas propias del sistema posibiltan velocidades de 20 Mbps.

‘TRANSMISION DE INFORMACION EN LA RED

Para garantizar que los computadores conectados en la red puedan comunicarse sin problemas, deben cumplir una serie de normas

‘que se conocen generalmonto con el nombre de protocol

TECNOLOGIAS CLASICAS

REDES ETHERNET

En 1973, Robert Metcalfe escribié una tesis para obtener el grado de PhD en el Instituto Tecnol6gico de Massachusets - USA en la que

‘escribié la investigacion que reaiz6 acerca de las LAN. Posteriormente se trasladé a la compara Xerox, donde formé un equipo de

trabajo para desarrollar a red ETHERNET, basada en las ideas contenigas en su tesis.

Las redes ETHERNET portenocon a la catogoria de rodes LAN, por oso es muy frecuente encontarlas en oficinas, fabricas, entidades

oficiales, universidades et,

La ETHERNET desarrollada por Xerox tuvo tanto éxito que las compafias Xerox, DEC (Digital Equipment Corporation) ¢ Intel

propusieron ala IEEE una norma para la ETHERNET de 10 mbps, Esta norma fue la base para I hoy conocida IEEE 802.3,que aunque

differe un poco de su especifcacién inicial, conserva muchas caractersticas originales.

hitpyimtmisincondeWvago.comiredes-ethernet_1.himl 0132

2ari2o1s Redes Ethernet

Este sistema se llamo ETHERNET, en honor al éter luminfero, a través del cual se pensé alguna vez que se propagaban las ondas

celectromagnéticas.

Topologia

Existen dos opciones para implementar una red ETHERNET. La primera consiste en conectar todos los computadares sobre el cable de

la red drectamente (topologla bus). La segunda consiste en utlizar un hub o concentrador, en el cual se conecta cada uno de los cables

de red de los computadores.

Tarjota do red ETHERNET

‘Cada computador debe tener instalada una tarjeta de red, la cual Incorpora los conectores necesarios para que al usuario pueda

conectarse al canal. Existen tarjetas ETHERNET de uno o varios conectores. (igura revista N35 pag 47)

Esta tarjeta se debe introducir en el interior del computador, Poses un microprocesador que se encarga de controlar todos los aspectos:

relacionados con la comunicacién y otros coma el empaquetamiento y desempaquetamiento dela informacion que se transmite y

rocibe, la codifcacién y decodiicacién, deteccién de arrores, y en general todas las tareas necosarias para que al computador

solamente se preocupe por entregare Ia informacion que se desea transmit viceversa,

Cables y conectores que se utiizan

En este tipo de redes se pueden ullizar el cable coaxial, cable UTP y fibra éptica,

El cable coaxial se uliza sobre todo en la configuracién tipo bus, banda base. De esta forma el canal actda como un mecanismo de

transporte, através del cual se propagan los pulsos digitales de voltaic

‘So utlizan dos tos de cable coaxial: cable delgado (thn wire) de 0.25 pulgadas de didmatto y cable gruoso (thick wire) do 0.5

pulgadas, Por lo general los dos pueden operar a la misma velocidad, 10 Mops, porque en el cable delgado se presenta una mayor

atenuacion. La maxima cistancia en que se puede transmitr sin necesidad de amplificadores o repetidores es de 200 metros para cable

delgado y 500 para el grueso.

‘Transmisién de informacién

La rod ETHERNET utiliza un protocolo lamado CSMAICD (Carrier Detect), que quiere decir Acceso miltiple por deteccién de portadora

‘con deteccion de colsion.

‘Come todos los computadores estén conectados sobre el mismo bus, se dice que el cable opera en acceso maltiple. Esto significa que

‘cuando un computador quiere mandar informacion hacia otto computador, debe colocar en el cable todo el paquete de informacién a ser

transmitido, Dicho paquete incluye los datos sobre que usuario los ervia y que usuario los recibe, acemas de la informacién en si

‘Antes de iniciar, el equipo que va a transmit debe “escuchar” el canal para saber que esta libre (CS, detecci6n de portadora). En caso

de estar ocupado, debe esperar un tiempo y volver @intentarlo nuevamente. En caso de estar libre, puede empezar a transmit los

datos correspondiantes.

‘Como se puede deducir, si dos computadores “escuchan’ el canal al mismo tiempo y éste se encuentra desocupado, empezaran a

transmit sus datos sobre el canal, lo que generara lo que se conoce como colsion de informacion. En este caso los computadores se

relican por un tempo y luego cada uno intenta nuevamente hacer su transmisién. Ademas los computadores que colisionaron colocan

luna sevial en el cable de red que indica que se presentd un chaque de dalos o informacién.

Esta es una caracterstica muy importante de este tipo de red, ya que cada computador se retira del canal no intenta por el contrat,

‘seguir con su transmis, lo que contrbuye notablemente a reducir el tiempo de falas en la linea. Las tarjetas de red y los transceiver

tienen un circuit electrénico que se encarga do realizar las funciones que permiten “escuchar” ol canal y detoctar las colisiones

Formato de Ia informacién

Los paquetes de informacion (también conocidos como tramas) que envia cada computador por la red debe tener un formato especiico

y cumplir unas normas establecidas, para que sean comprendidas por todos los usuarios dela red. Esas normas cobijan aspectos como

la longitud de los paquetes, polardad 0 volaje de los bits, cédigos para deteccién de errores, et.

(figura pag 48 rev 35) Cada trama empieza con un preémbulo de 7 bytes iguales (10101010). Esto genera una onda cuadrada de 10

MHz, durante un tiempo de 5.65, con el objoto de que el receptor se sincronice con el elo| del transmisor. Después viene un byte

llamado inicio de trama (10101011), con el fn de marcar el eomienzo de la informacion proplamente dicha,

Los bytes correspondiontes aa draccién de destino y de origen se utlizan para saber a quien va el mensaje y quien lo envia. Ademés,

‘existe un cardcter especial que puede indicar que el mensaje va dtigida a un grupo de usuarios o a tados los usuarios. El byte que

India la longitue del campo de datos indica al receptor cuantos bytes de informacion til o verdadera debe esperar a continuation. Los

datos corresponden al archivo en particular que se esté enviando,

Los bytes de relleno se emplean para garantizar que la trama total tenga una longitud minima de 64 bytes (sin contar el preémbulo ni el

inicio de la trama), en caso de que el archivo de datos sea muy corto. Esto se hace con el fin de desechar las tramas muy cortas

menores de 64 bytes) que puedan aparecer en el cable de la red, como consecuencia de transmisiones abortadas por colsiones, E1

Cédigo de redundancia sieve para hacer deteccién de errores. Si algunos bits de datos legan al receptor erréneamente (por causa del

‘ldo, es casi seguro que el eécigo de redundancia sera incorrect y, por lo tant, el error sera detectado.

Codificactén de tos bits. Aunqus los bits de informacién que entrega la tarjeta de red al cable se podrian entregar en forma directa

{Por ejemplo: 1 volte para un 1 légico y 0 voltios para un 0 légie), esto no le permitra al receptor saber en que momanto empleza cada

uno. Ademas, la potoncia que se piorde en ol cable soria muy elevada. Por esto, la rad ulliza una técnica denominada codificacion,

Manchester, ue consiste en asignar dos intervalos de tiempo iguales para cada bi, (fgura pag 48 rev 35).

Para ropresentar un uno lgico se tione que la primera mitad del bt esta en nivel alto la segunda mitad en nivel bajo. Para ropresentar

un 0 16gico, el primer intervalo esta en nivel bajo y el segundo en nivel ato. Con este esquema se garantiza que cada bt tenga una

{ransicidn en la parte media, propiciando asi un excelente sineronismo entre el transmisory el receptor.

hitpyimtmisincondeWvago.comiredes-ethernet_1.himl 1032

2ari2o1s Redes Ethernet

REDES TOKEN RING

Fue desarrollada por IBM y adoptada por IEEE como esténdar IEEE 802.5 on 1986,

Hay tarjetas compatibles de General Instruments, Proteon, 3Com y Ungermann-Bass,

Por defnicion un "token «ring consiste en un conjunto de estaciones conectadas en cascada formando un anilo ring) en el que la

informacién os transferida de una estacion aciva & la siguiente. Cada estacién recibe y regenera los bits que recibe, de forma tal que

‘acti como repetidor cuando esta activa, Cuando la informacién vuelve a la estacién que orginé la transmisién, el mensaje es retrado

de cireulacién

La Velocidad de transmision original era de 4 Mlk, pero hay versiones de 16 Mbils. La codficacién es Manchester diferencial. Cuando

‘se desea armar una ted Token Ring, lo intilvo sevfa pensar en un bus unide por sus extremas, Sin embargo, la opologia que aparenta

‘esta red es la de una estrella (se la suele describir como “star - wired ring"), Esto se debe a que el anillo esta contenido en un

dispositive denominado Multstation Access Unit (MAU)

Las maquinas se conectan a los pines 1 al 8 del MAU mediante adaptadores (ol conectorincluido on la tarota os distnto al del MAU). Si

la red tiene mas de 8 puestos, se forma un anillo de MAU conectando la salida de uno (Ring Output, RO) con la entrada del siguiente

(ing Input, Ri).

Hay dos formas de cablear ol sistema: "small movable cabling system" y “large nonmavable cabling system” En el primer caso, se tienen

los siguientes limites:

Hasta 96 estaciones. Hasta 12 unidades MAU. Distancia maxima entre el MAU y una estacién: 46,7 m (150 pies) alos que hay que

sumare 2.4

1 (@ pies) del adaptador.

Distancia maxima entre dos MAU: 45, 7 m (150 pies).

No pasar ol cable por extoriores ni por conductes de ventiacién, no exponeros a mas de 75 grados

Colsus, na interorencia eléctrica

En el segundo caso, se pueden conectar hasta 260 estaciones y 33 MAU, pero se usa un montaje

fisiea dforote,

Fig. 8 (graica)

La transmision se efectia mediante dos pares renzados, pero hay de diversas clases, definidas por IBM con nimeros de tipo. El tipo 1

pose 2 pares AWG 22 con biindaje, Se usa principalmente para conectar MAUs, El tipo 2 ofrece 2 pares AWG 22 blindados y 4 pares

‘AWG 26 sin blindaje; los paras extras son para conectar el leléfono con el misme cable. El tipo 3 es de 2 pares tipo teleénica sin

blindar. Es ura atemativa barata al tipo 1. La ventala de usar cable tipo 3 es que en muchas empresas donde hay centralestelefénicas

Intemas, quedan pares disponibles, por Io que no hay que hacer un nuevo tendo; la desventaja es que se lmitan el alcance y la

Cantidad de dispositivos que se pueden soporiar (72 en vez de 255).E! tipo 6 consta de 2 pares de cables (no alambres) de AWG 26 sin

blndaj; es flexible y se usa para los alarques entre el cable adaplador y el MAU. El cable 9 consta de dos pares de AWG 28 biindados.

iene menor alcance que el ipo 1 (aprox. 66%) pero es més baralo, Todos los cables mencionados hasta acd soportan 16 Mbit.

excepto 613 que llega sélo a 4 Mbits

Por Lltimo, el tipo 9 no es un cable sino una fara pica. Soporta hasta 250 Mbit.

Para amplar el anil, 58 puede usar el 8218 Token - Ring Copper Repeater (repetdor de cobre), levandolo a 775 m. Otra alteratva es

‘emplear el Token - Ring Network Optical Fiber Repeater (para fibras 6picas), que posibilta enlaces de hasta 2 km.

Hay dos modelos basicos de tarjetas: la Token Ring PC Adapter (para PC, XT, AT. y compatibles) y la Token Ring AdapteriA (TRNIA,

para PSI2 Model 50 y superores).

La diferencia entre ambas es, fundamentalmente, que la primera se conecta en un mainboard con bus tipo XT, mientras que la segunda

{8 para un bus MCA (microchannel

La direcci6n de base en el mapa de UO es A20h (default); se puede escoger IRQ 2, 3 67 (la 7 se superpone con la primera impresora).

Un detale a tener muy en cuenta es que la Token Ring PC Adapter decodifica 12 bits en ]O y no 10 (como es usual en PC).

REDES ARCNET

Fue desarrollada por Datapoint e introducida en 1977. Su nombre es la abreviacién de Attached Resource Computing network. ES

cconacida como un arreglo de redes estrella, es decir una serie de redes estrella se comunican entre si

[ARCNET se introduj al mercado de redes como la solucion alos problemas presentados por la red tipo estrella, como son la limitacién

dd estaclones de trabajo, separacién entre las estaciones de trabajo y el servidor, ate,

[ARCNET tiene la faciidad de instalerestaciones de trabajo sin preocuparnos por la degradacién de la velocidad del sistema, ya que

para tal caso se cuenta con mas de un sarvdor de red.

La no participacion en el comité IEEE 802 dio lugar @ que ninguna norma 802 la tenga en cuenta. Sin embargo, cuatro factores

Contribuyeron a hacerla tan popular que es un estandar:

1. partir de 1982, se comenzaron a vender los chips, por la que aparecieron "segundas fuentes” de esta tarjeta (Davong, Nesta,

Standard Microsystems, Tiara y Waterloo entre otros)

2. el precio es bastante inferior a Ethemet y Token Ring

3.8 muy confiable

hitpyimtmisincondeWvago.comiredes-ethernet_1.himl

12182

2ari2o1s Redes Ethernet

4, en muchos lugares de EEUU habia cableadas con coaxial de 93 ohm en estrella provenientes de hosts con terminales IBM 3270,

‘ARCnet permite que al reemplazar las terminales por computadoras el cableado se aproveche.

En su version orginal, es una red con topologta tipo estrella, con protocolo de pasaje de “token” , que trabaja en banda base y es capaz

dd transmit a 2.5 MBI,

Con las tafetas de interface es posible instalar hasta 128 estaciones de trabajo por cada servidar que ge conecte ala red.

Cada una de las estaciones de trabajo puede estar conectada a una distancia maxima de 1200 metros con respecto al servidor de la

rod, esta distancia equivale a casi el triple de la permiida por la red tipo estrella,

El cable para esta conexién es mucho mas caro porque se trata de un RG-52 coaxlal que es usado no sblo para conectar asta red entre

si, lambién ulizado por IBM para la conexién de sus compuladaras 2270, esta es otra venlaja, ya que ge cuenta con una instalacién

de este tipo se puede aprovechar para instalar una red Novell ARCNET.

Una de tas grandes ventaas de Novell es el uso de dos tpos de repetidores, el active y el pasive, ambas unidades sien para distibulr

la sofa! de la red entora, de tal forma que una seMal detorminada llega facilmente a una estacién de trabajo en particular.

Los pasivos consisten en una caja con 4 entradas vinculadas mediante resistores, de valor tal que si tres entradas cualesquiora estan

{erminadas en su impedancia caracterstica, la impedancia visla desde la otra entrada también sea la caracieristica. Esia conexién

permite adaptar impedancias y ovitar reflexiones, pero a costa de una atenuacién alta,

Justamente la atenuacin limita la distancia maxima entre cada maquina y el hub @ 30 m. Un hub activo, aparte de os resistores de

terminacién, tiene amplifcadores, por lo que se pueden conectar méquinas hasta a 600 m del hub.

Los hubs activos pueden ser intemos (generalmente de 4 bocas) 0 extemos (generalmente de 8). Es posible conectar un hub a otro

pero Se deben respetar estas reglas:

No se pueden conectar hubs pasivos entre s

CCualquior entrada no usada en un hub pasivo debe llevar un torminador de 83 ohm.

Ningin cable conectado a un hub pasive puede tener mas de 30 m.

Un hub acvo puede estar conectado @ una maquina, a otro hub activo o a uno pasivo

Las bocas no usadas en un hub activo no necesitan terminador, pero es convenient usaro.

“Tanto os enlaces entre dos hubs actives como los efectuados entre hubs actives y maquinas pueden ser de hasta 600 m.

Ninguna maquina puede estar a més de 6.000 m (20.000 pies) de otra

No erear ninginlaz.

Para efectuar pruebas entre dos maquinas, no es necesario un hub, se las puede conectar drectamente pues las tarjetas poseen

terminadores interno,

En la actualidad se la puede considerar obsoleta

RED ARCNET EN TOPOLOGIA ESTRELLA

Fig.7

Existen versiones de ARCnet para topologia bus y para transmisién por par trenzado, pero no se popularizaron. También se desarrollo

na versién denominada “plus de mayor velocidad de transmision pero hasta ef momento su penetracién en el mercado es casi nul,

00h)

‘Como ARCnet trabaja con paquetes de longitud fa (508 bytes) y NetWare también (pero de 560 bytes), se requiere transferir dos

paquetes ARCnet para transferir un paquete de NetWare (uno de ellos s6lo leva 52 bytes titles, el resto son 0).

El chip de control de comunicaciones maneja un butfor de 2 KB y (2048

La direccién de la RAM del buffer 2s seleccionable con jumpers. El default es D0000h - DO7FFh, normaimente no interfere con otras

dlirecciones, La tarjeta también ocupa un espacio de 16 Bytes en el mapa de UO, siendo el defaut 2E0 - 2EFh un valor que no interfere

Emploa una linea do IRQ soleccionablo, siondo la 2 por dofault. En las XT no hay probloma, poro on las AT coincide con ol IRQ

{generada por el segundo 8259, por lo que debe cambiarse; las opciones son: 3,4 (ambas pueden intererr con puerias serie), 5 y7

{pueden intrferic con puertas paralel). Por éltima, hay un par de pardmetras de “ime - out" que deben seleccionarse mediante DIP

‘switches con la restrccién de que deben ser iquales en todas las tarjetas.

hitpyimtmisincondeWvago.comiredes-ethernet_1.himl

19182

2ari2o1s Redes Ethernet

Ethernet StarLan TokenRing | ARCNET LocalTalk

IEEE 802.3 302.3 025 ‘Sinnormalizar | Sin normalizar

s0Basex Bases

108rosd36

Método de cesmacD csMaico anilotestigo | bus testigo csMarco.

‘Acceso (aleatorio) {aleatorio) dterminista _determinista—_—(aleatorio)

Origen 1975 Xerox 1982 TAT 1985 BM 1980 Datapoint 1984 Apple

Velocidad 10Mbps ‘Mops 4/16 Mbps 2,5 Mbps, 230.4 Kbps

Topologia BusiEstrella BusiEstela ——Anil/Estrella | Est/Bu./An BusiEste

Medio Partrenzado, -Partenzado «Par trenwado, Par renzado, Par

coaxial, fora ‘bra 6ptica coaxial, bra’ | trenzado

opiica ptica

TECNOLOGIAS DE ALTA VELOCIDAD

Hoy en dia existe una necesidad, cada vez mas acuctante, de incrementar el ancho de banda de las redes de érea local. El mayor

porcentaje de redes de érea local instaladas son redes Ethemet (10Mbps) 0 redes Token Ring (4.0 18 Mbps). Ambas tienen limitaciones

importantes:

Las primeras bajan drésticamente su rendimiento cuando crece el numero de estaciones conectadas @ ellas,Iegando a bloquearse a

‘consecuencia del aumento de las colisiones. Las redes Token Ring imponen lmitaciones en cuanto al nimero de estaciones que

pueden conectarseles,

‘Ambas proporcionan anchos de banda suficientes para aplicaciones tradicionales de computador, pero no para las nuevas aplicaciones

de tiempo real (ransmision de voz y video) y aplicaciones multimedia que estan apareciendo, o bien, para conexiones a servidores de

rod que estén muy solicitados y que necesitan mucho anche de banda,

El medio de transmisién en las LANs tradicionales (inluida FDO!) es un medio compartdo, es decir hay que competi con el resto de

las estaciones para acceder al medio de transmisién, Esto es también ineficaz para las aplicaciones de tiempo real

‘Ante esta panorémica se empieza a estudiar la posibiidad de aumentar el ancho de banda de las redes de érea local a 100Mbps, Hasta

hhace muy poco la ‘nica tecnologia esténdar que proporcionaba 100Mbps era FODI. Sin embargo, la espaciicacién de FODI, a pesar de

superar a todas sus predecesoras, estd tardando bastante en entrar en el mercado, incluso en areas donde en principo tenia grandes

ventajas, Esta tardanza se debe, fundamentalmente a dos factores:

Los trabajos originales en la especifcacién del esténdar FODI comenzaron en 1984, yne finalizaron hasta ocho aos después, La

tecnologia punta no puode esperar tanto,

Los resultados obtenidos han compenssado la larga espera, pero no asi los castes. A pesar que el randimiento global de FDDIy ta

folerancia a fallos son buenos, FDDI requiere un alto precio inicial en la instalacién hardware. Los precios de los interfaces, acoplacores,

Cconectores, etc. son muy altos. Ademas, dada la complejidad del protocola FDDI, los costos de formacién y soporte pueden doblar el

precio della red

FDDI deberia tonder a reducir las ciferencias de precio que presenta respecto a otros protocolos como 100 BaseT de Fast Ethernet o

00VGAnylan,

ETHERNET Y TOKEN RING A 100Mbps.

‘Se han terminado de desarrollar nuevas tecnologlas de Ethernet y Token Ring a 100Mbps. La idea de partida consistié en que los

disenos de redes de area local que se planteardn en un futuro préximo estarlan basados en bus de FDDI o ATM, usando una tecnologia

asequible de red local a 100 Mbps, que permitieran que la Ethernet 0 Token Ring donde trabaja el usuario final tuviera a su disposicion

ln ancha de banda tal que las aplicaciones futuras fueran operativas yno se advirieran retrasos en su funcionamiento, Se tuvieron que

resolver varios problemas. Entre ellos esta salisfacer as imitaciones FCC (Federal Communications Commission) de los Estados

Unidos, que limitan la radiacién emitda por los cables de calegoria 3 UTP que leven trfico de alia velocidad. En este punto los

{abricantes estaban divicidas en dos grupos. Para conseguiro, unos propusieron la propagacién de la sefal de datos sobre cuatro pares

UTP en vez de dos y limitarlas transmisiones a un Gnico sentido. El uso de cuatro pares en ver de dos es un requerimiento facil de

‘cumplir ya que los cableados UTP existentes estén hechos con cuatro pares, dos de los cuales no se usan. Sin embargo, la imitacién

de las transmisiones a un Gnico sentido requerila la sustitucién del mecanismo de acceso al medio CSMAICD por otto nuevo. Con

‘CSMAVCD las estaciones son capaces de recibir y transmitir datos simukaneamente detectando cuando la red esta ocupada. Los

‘opositores sostenian que Ethernet sin CSMAICD no es Ethemel, y que las limitaciones de las emisiones de radiacién deben de

superarse usando técnicas de sefalzacién basadas en chips, en vez de reemplazar el mecanismo de acceso al medio. A pesar de Ios

problemas y las diferencias, los grupos de estudio se pusieron de acuerdo en tes puntos crucales en la tecnologia de Ethemet a 100

Mops: Se debe basar en la misma topologia en estrella usada en las redes 108aseT, con estaciones de trabajo a cistancias de hasta

100 metros del HUB.

Dobe usar ol mismo formato de trama que 10BasoT de forma que para unit las Ethornot existontes con las nuovas a 100 Mbps, slo

hhagan falta HUBs equipados con buffers de memoria para manejar la diferencia de velocidades,

Limitar las distancias de la estacién de trabajo al HUB a 100 metros, esto hace que no se pueda utllzar come tecnologia de bus.

hitpyimtmisincondeWvago.comiredes-ethernet_1.himl 4132

2ari2o1s Redes Ethernet

‘Se formalizarén varias propuestas y algunas de ellas se han establecido como esténdar , las mas conocidas son: 100BaseVG (IEEE

£802.12), 1008aseVG-AnyLAN (IEEE 802.12) y 1008aseT(802.20)

100Base-VG 0 100VG-AnyLAN

Es la tecnologia de Ethernet a 100 Mops propuesta por Hewlet Packard y AL&T, a la que se unié IBM. En el estindar se propone que las

sefiales sean transmitidas sobre cuatro pares en una Unica dreccién ya sea de estacién a HUB o alrevés. Fue disefiada con dos

objetivos fundamentales:

+ Aprovechar la infraestructura de cableado que muchas empresas tienen instalado

+ Favorecer aquellas aplicaciones con requerimientos eriticas de respuesta en tiempo.

El primer objetivo queda cubierto ya que 100Base-VG tiene una topologia en estrella basada en concentradores, y utllza cuatro pares

de hilos que pueden ser UTP ae categoria 3 (categoria de voz, de al el término VG) o categoria 5 (categoria de datos), STP o bien

‘ibra Optica, La informacion primero se coaifica transformando § bits en 6 simbolos (SB/6B) y después éstos se transmiten con

‘sefializacién NRZ distrbuidos en los cuatro canales pues la comunicacién es half duplex

Para satsfacer el segundo objetivo, se propone remplazar CSMA/CD por un nuevo métado de acceso lamado Demand Priority

Protocal. Con este protocolo las demandas de acceso procedentes de estaciones son enviadas al HUB, encargandose este de

responder. Puede funcionar en instalaciones de cableado UTP de categoria 3 (cableado de calidad de voz, 0 Voice Grade- VG).

“También se soportan los cableados de categoria 4 5. Los conectores que se utlizan son del tipo Rué5, asi como los conectores Telco

dde 50 pines usados para 25 pares de cables, Usando estos conectores y un cable UTP de categoria 3 s® pueden soportar las.

Cconexiones con distancias entre estacién y HUB de 100 metros. Si en cambio, al cable es de categoria 4 0 § se soportan distancias de

£200 metros y usando conexiones de fibra épica la distancia puede legar a ser de 2K.

Las principales caracteristicas de 100BaseVG son:

+ Elformato de la rama en la capa de enlace es idéntico al usado on Ethernet

+ Pasee una topologia en estrella, Las estaciones estan conectadas a un HUB que es un nado de conmutacién de ciruites, Se pueden

signer prioridades a los puertos de dicho HUB,

+ Usa los cuatro pares del cable para cada estacién (10BasoT solo usa dos). Se divide la seal de 100 Mops sobre cuatro pares, os

decir hay 25 Mops sobre cada par. De esta forma los niveles de radiacién estén dentro de los permitidas por las regulaciones FCC.

Utiiza un método de codificacién lamado 5868 (Sbits en 6 simbolos) para remplazar al métode de codiicacién ciferencial Manchester

usado en 10Bas0T.

Elmétodo de acceso (Demand Priarty Protocol) actila de Ia siguiente manera

Una estacién emite una peticén de transmisién (tone)

Recibe una autorizacién de transmisién por parte det HUB ono}

ELHUB empieza a recbirlatrama y mientras determina cual es la estacién de destino sigue recibiendo datos (buerelstico).

EIHUB avisa ata estacion de destino del préximo envio de datos.

La estacién destino responde con un preparado para recibir.

Durante ios limos tres pasos el HUB continua recibiendo datos

‘Se realiza ia transmisién de datos al destino (através de los cuatro pares)

‘Ambas estaciones vuelven al estado inicial al terminar la transmision

1008aseVG tiene muchas similitudes con respecto a Ethernet, pera implementa varias mejoras:

Fair Arbitration 0 acceso deterministico. Se susttuyen las colisiones por un pracedimiento deterministico de acceso al medio para cada

‘estacién basado en un protocolo de demandalconcesin administrado por el hub. Esto proporciona un ancho de banda ordendo sin

Colisones, de forma que el 97% del ancio de banda sea usado por dalos de usuario.

Link Privacy 0 alslamiento de enlace. Elaslamiento del enlace es inherente al protocale 100BaseVG dado que las estaciones estan

‘generando tramas que van por un ciruite virtual creado por el hub. Sigue siendo un medio compartido, pues mientras este establecido

Ln cireuito no van a poder establecer mas. Los paquetes de broadcast se repiten por todos los puerios, La deteccion de intrusos es muy

‘acide implementar con 100BaseVG.

Demand Prirty Signaling 0 establecimiento de prioridades por demands. Permite a las aplicaciones multimedia u otras aplicaciones

‘muy sonsibles a los retardos aumentar su prioridad de acceso a la rad.

‘Al unirse IBM al grupo de 1008aseVG se cambié el nombre de la especifcacién por 100BaseVG-AnyLAN. Es una especificacién

‘ampliada para permit que no sélo las tramas Ethemet vaya a 100 Mbps sino también las de Token Ring. Este cambié no retrasé la

‘aparicién del estandar ya que inclir dentro de éste formato de las tramas Token Ring no supuso cambios signiicativas,

Las regias para la topologia y recomendaciones para las redes 100VG-AnyLAN :Rogla 1: La topologla de red debe ser una estrella

hitpyimtmisincondeWvago.comiredes-ethernet_1 html 18132

2ari2o1s Redes Ethernet

fisica punto a punto, sin ramificaciones ni bucles. Regla 2: En una red 4-pares UTP, se requieren los cuatro pares,

Regla 3: No se usa cable lado UTP (cable que consta de 25 0 més pares trenzados en una funda) para los enlaces de redes donde los

‘nodos terminales estan configurados en modo promiscuo.

Regia 4: No se usa cable liso en una topologia de par trenzado,

Rogla 5: Debe haber un Unico camino activo entre un par de hubs on la red

Rogla 6: La maxima distancia entre un nodo terminal y ol hub raiz en una red de segundo nivel es 4 Km. (usando cableado de flora

ptica).

Maximas distancias entre Hub ralz y nodo terminal

‘de Hubs entre Numero de niveles Maxima distancia entre hub ralz ynodo terminal en la red hub raiz y nodo terminal

Numero

124km,

233km.

342km,

451km

Regla 7: El numero maximo de niveles en una red 100VG-AnyLAN es de 5.

Regla 8: No hay mites en el nmero de nodos en un segmente no apantallado 100VG-AnyLAN,

Regla 9: Todos los nados en una porcién simple (campo simple @ 100 Mbils) de una red 100VG-AnyLAN deben usar el mismo formato

dde paquete soportado por Ethernela02.3 y token Ring 802.5.

Regia 10: Entre cualquier par de nados en una red 100VG-AnyLAN, no daberia de haber mas de 7 bridges.

Recomendacién: Minimizar los niveles de cascada.

(Fast Ethernet)

En un principio llamada 1008aseX. Esta especificacién fue promovida por Grand Junction, es le evolucién de 10BaseT a alas,

velocidades. 100Baso-T utllza CSMAICD como protocolo de acceso al medio, transmite tramas con el formato Ethernet a 100 Mops y

‘emplea una topologia de estrella basada on un concentradr. En la capa fsica existen tres propuesias diferentes: 100as0-TX,

1008ase-T4 y 100Base-FX, que permiten utiizar diferentes medios de transmision, El subcomité 802.3 ha dicho que los esquemas de

sefiaizacion serén interoperables en una misma red

100Base.

Muchas empresas interesadas en desarrollar estas tecnologias formaron una agrupacién, The Fast Ethernet Alliance, que entre otras,

‘cosas ha logrado presionar al subcomité 802.3 para acelerar los procesos de estandarizacin. El trabajo orginal de a propuesta

1008as0-TX fue desarrollado por Grand Junction Networks. ya ella se han sumado muchas otras empresas coma David Systems,

Chipcom, SynOpties, 3Com, Inel, National Semiconductor, DEC y Sun,

1008ase-TX consolida dos estindares: el protocolo de acceso al medio CSMAICD de 802.3 (cambiando Unicaments la duracién del

intervalo entre tramas de 8.6 a 0.98 ys), y la subcapa fisica dependiente del medio TP-PMD de FDDI. Asi, 100Base-TX requiere dos

lineas UTP de catogaria 5, através de los cuales transmite con sofalzacisn MILT-3, para conectar cada estacién al concentrador. Se

define una capa de convergencia para mapear la sefiaizacién continua full duplex de FDI con el esquema asincrona half duplex usado

fen Ethernet. También puede utlizarse STP como media fisico,

Por otra parte, la tecnologia 1008ase-Ts es prosuesta con el objetivo fundamental de transmit informacién a 100 Mbps a través del

ccableado que se ullizaba hasta 1992 y que se sigue ullizando para redes de voz y de datos a velocidades hasta de 10 Mbps. Este

cable es UTP de categoria 3, La especificacion sometida a consideracion del subcomité 802.3 ha sido desarrolada por SMC, 3Com &

Inco

Utiiza cuatro pares UTP (de ahi el término 74), tres pares se ullizan para transmit o recibir la rama (la comunicacién es half duplex)

‘mientras que el citimo par se utliza exclusivamente como entrada para deteccion de colisones. Antes de ser transmitidas, los datos se

codificantransformando 8 bts en 6 simbolos temarios (BBI6T). La informacion temaria es entonces transmitida por los canales de

datos, Este modelo es técnicamente similar ala sefalizacion MLT-3, ofreciendo un nivel adecuado de emisiones electromagnetics.

Por lt, la propuesta 100Base-FX emplea dos fibras épticas mulimodales.

Aligual que en *0BaseT, a dstancla maxima entre una estacién y el concentador en 1008ase-T es de 100 metros. Sin embargo, las

roglas de topologia permitidas son diferentes en 100Base-T: slo se permiten dos repetidores, y la distancia maxima de una red es de

205 metros si se utlza par trenzado y 325 si se emplea fibra éptica

FDDI. UNA RED DE FIBRA OPTICA

FODI (Fiber Distributed Data Inteface) es una evolucién de Ethemet, token bus a protocolos de mayores prestaciones, Propuesto por

ANSI (standard X3T9.5). Hacia 1980, comienzan a necesitarse redes que transmitan datos a alta velocidad

“También se necestiaba transmitir datos en tiempos cortos y acotados. En respuesta a esias necesidadtes, se desarrolla FODI. FODI

‘ofrece 100 Mbps, con hasta 500 estaciones conectadas y un maximo de 100 km entre ells. Las estaciones se conectan en un doble

ania de fibra éptica por seguridad. Por su alta Velocidad de transmision, también puede usarse como una red de conexién entre redes

‘mas pequefias.

Funciones de FDDI

hitpyimtmisincondeWvago.comiredes-ethernet_1.himl

16132

2ari2o1s Redes Ethernet

Las funciones de FODI se define en el SMT (Station Managemen). Abarcan la capa fsica (PMD y PHY) y parte de la capa de enlace

(MAC). Por elo, FDDI se instala en los niveles mas bajos de la torre OSI. No habria problemas en usar otros protocalos para las capas

superiores, en principio. Por lo contra, las implementaciones séo han consequido encapsular cortectamente ARP e IP sobre FDDI,

Nivel Fisico: PMD

En nivel dopendiente del medio (PMD), FODI no impone resticciones altipo de bra que debe usarse. Puede utlizarseflbra

‘multimodo (MMF), 0 flbra monomodo (SMF). Las ‘lbras seran de cimensiones 62,5/125 o 85/125 (didmetro del nicleoldl metro de la

‘ibra). MMF necesita mejores emisores y receptores que SMF para mantener las mismas longitudes de enlace. En cualquier caso, la

potencia de transmisién minima es de -16 dBm y a potencia recibida minima es de -26 dBm, lo que deja un margen de 17 dB para

;ércidas. Los transmisores pueden sor LED o lasores. Los receptores puodon ser diodos PIN o de avalancha. Se trabaja en la ventana

de 1300 nanémetros. En una misma red puede haber enlaces con fibras MMF y SMF, aunque deben examinarse con cuidado. Se

recomienda emplear conectores SC preferentements. También pueden emplearse conectores ST. La probablldad de error raquerida es

410-11

Nivel Fisico: PHY.

Elotro subnivelfsico, PHY, define el protocolo de intraducci6n de datos en la fra. FDD! introduce redundancia en los datos on

‘ransmisién, Usa un cédligo 48/58, transmite 5 bits por cada 4 bts que le ervia el nivel superior. La eleccion de los cédigos se hizo para

‘equllbrarla potencia continua del cbcigo, y evitar secuercias de 0's o 1's demasiado largas. El régimen binario elective que soporta la

‘ibra gon 125 Mops.

MAC define fa longitud maxima de rama en 4500 bytes para evtar problemas de desincronizacién. No hay longitud de trama minima. El

formato de rama es:

A= Predmbulo: 30 caracteres IDLE. para sincronismo.

‘SD = delimitador de inicio, No se repite en ol campo de datos, FC = control de trama, Tipo de trama (sinerona, ete.) DA = Direccién de

destino,

SA

irecei6n de destino

INFORMACION: Datos transmits.

FCS= Redundancia de la rama con GRC-32.

eo

eliitador defn de trama. No se puede repelr en el campo de datos.

FS = Frame Status, Receptor informa a origen del resultado de la trams (trama erronea, bien recbida, etc.)

Una estacién que esta tranemitiende trama debe retirara del anil, Mientras lo hace, puede introducir nuevas tramas, otransmiir

ccaracteres IDLE, hasta retiraria completamente. Dado que protocolos superiores (UDP, por ejemplo) definen longitudes de trama

diferentes, las estaciones deben estar preparadas para fragmentarlensamblar paquetes cuando sea necesaro.

Nivel de entace: MAC

MAC aporta las mayores novedades de FDDI. FDD! soporta dos tipos de trio:

* Trafic sincrono: voz, imagenes, etc, informacion que debe ser transmitida antes de un determinado tiempo. Podtria decirse que es

Italic de datos en tiempo rea

* Trafico asincrono: e-mail, tp, et., informacion para fa cual eliempo que tarde en llagar al destino no es el factor decsivo.

La filosofia que persigue FDO! es atender primero el trfico sincrono y después el trfico asincrono. Para allo, cada estacion tiene varios

temporizadores:

"Token Rotation Time (TRT): lempo transcurrde desde que llegé el timo testigo.

* Token Hold Time (THT: tiempo méximo que una estacién puede poseer el testigo.

‘Todas las estaciones tienen un parémetro fj, el Target Token Rotation Time (TTRT), que fa el tiempo que tarda el testigo en dar una

‘yueta al aillo, y cada una tiene un pardmetro propio, Syncronous Time (ST o Ci, dependiendo de autores). Este parémetro fa el

tiempo maximo que una estacion esta transmitiendo trfico sinerono,

‘Cuando llega el testigo, comprueba que ha legado a tiempo. Para ello, ve si TRT > 0. Sies cierto la estacion captura el testgo. Si es

falso, la estacion la estacion lo deja pasar a la siguiente estacién, En cualquier caso, TRT se reinicializa @ TTRT.

2) Una vez la estacién posee ol testigo, el valor de TRT se carga en THT. Se comienzan a transmit tramas sineronas,

43) THT tlaga a caro. En ese caso, se termina el turno de la estacion,y se pasa el testigo a la siguiente.

4) Antes de que THT legue a 0 se acaban las tramas sincronas que tenia la estacién preparada para transmit. Se transmiten ahora

todas aquellas tramas asincronas de que se dispongan, hasta que THT legue a cero.

5) Si se acaba también las tramas asincronas, pasa el testigo,

‘Se plantea un problema cuando se acaba el THT mientras se est transmitlondo una trama. Este fendmeno se llama overrun

Elintervalo maximo entre dos testigos en una estacién ronda 2°TTRT.

Las estaciones se conectan mediante un doble anillo de flora ptica. En cada anilo, la informacion circula en una dreccién. En caso de

{que caiga un enlace entre dos estaciones, las fibras se puentean interiamente en las estaciones, de modo que el anlo no se para. Esta

configuracin clasifica las estaciones en dos clases:

“DAS : Dual Attachment Station, Estacion conectada al doble anilo. Capaces de reconfigurarse, Mas caras,

hitpyimtmisincondeWvago.comiredes-ethernet_1.himl 7182

2ari2o1s Redes Ethernet

* SAS : Single Attachment Station. Estacion conectada a uno de los dos anillos solamente, Mas baratas,

Otras soluciones alternativas

‘Se han planteado otras soluciones al standard orginal expuesto anteriormente. Todas las soluciones se basan en al esténdar FODI,

‘aunque varian algunos niveles, para adaplarto a determinadas stuaciones. Las soluciones mas atacivas son CODI, FODII, y LOF-

FODI

cop!

‘CODI (Copper Distributed Data Interface) no es otra cosa que FDD! utlizando cables de cobre en lugar de bra éptica como medio de

transmision. Sélo afecta al PMD, Para seguir cumpliendo los requerimientos de ruido y velocidad de transmisién se reduce la distancia

‘méxima de enlace a 100 m. Para eviar también la radiacién que produce el par trenzado sin blindaje ( Unshielded Twisted Pair, UTP)

cuando se utlice este medio de transmision se utllza un cédigo diferente, NRZ- I. Basicamente, es NRZ con tres nivel, sublendo y

bajando niveles hasta legar a los extremos. De este mado, baja la frecuencia maxima que soporta el par trenzado, reduciéndose las

radiaciones. La principal ventaja que aporta CDDI es la reduccion en los castos de implantacién de FDDI, sobre todo cuando se quiere

hhacer llegar FDDI hasta los terminales de usuario (FDDI- on-desk). Los terminales suelen estar ya cableados, por lo que sustiuir el

Ccobre parla fora éptica aparece como un caste innecesaria on mulches casos. Ademés, los racoptores y transmisares épticas que

‘emplea FODI resultan demasiado caros frente a ls dispositvos electrnicos que utiiza CDDI, Por lo demas, los cambios en el césigo

no Son relevantes y la reduccién en la distancia maxima no es importante, puesto que CDDI se ullizara dentro de los eaifcis, en los

ue las distancias suelen ser inferiores a es0s 100 metros critcos.

FoI

FDDII cambia el servicio que ofrece. Amplia SMT hasta completar el nivel de enlace, Ahora el nivel de red no ve un dnico canal de 100,

Mops sino que este canal se divide en 16 canales 'sécronos de 6,144 Mops (WBC), y un canal de transmision de paquetes, de 768

Kops (PDG). Las tramas son de 0.125 ms y contienen intercalados Ios dstinlos canales. Inicialmente, se ervian 2.5 bytes de preémbulo

ue sincronizan al rela, de & Khz que inicia las tramas y 12 bytes de cabecera dela tama, Se envia el byte correspondiente al PDG.

LLuego se envia un byte de cada canal. Cuando se lega a un byte miltiplo de 8 en los WBC se vuelve a enviar 1 byte de POG.

Usualmente, los testigos se pasan a través del PDG. Los WBC pueden subdividrse en canales menares, en funciones de las

necesidades de las estaciones.

‘Aparece ahora un nuevo tipo de trfico, de prioridad mayor que el sincrono de FDDI, que es el trfico conmutado. Hay dos testigos,

testigo restingido y testigo sin restricciones. Dependiondo de las restricciones en tiempo de legada de las ramas se uiliza una

‘combinacién de taco y tetigos.

LeF-PMD

LCF-PMD (Low-Cost Fiber Physical Medium Dependent) surge también como necesidad econémica, Se busca reducir el costo de

Implantacién de una red FODI, Pata ello, @ cambia de nuevo el PMD. Se intraduce unos nuevos tipos de flora ( 200/230), mas baratos

y de peores prestaciones. Igual que en CDDI, se amplian los margenes de rudo, y se reducen las longitudes de los enlaces, ahora

hasta los 500 metros, Se reduce la potencia minima de transmisin en 2 dim, Se relaja en 2 dBm la potencia minima de recepcién,

|quedando s6lo 7 dBs para pérdidas. Elresto del protocolo no se alter,

Rendimiento

Elrandimiento de FODI se mide en dos aspectos: Retardo de as tramas en llagar ala estacién destino y cantidad de datos que legan a

destino por segunda. Un primer par meto de Importancia es el TTRT. Si es pequefo, el testigo crcula muy rapidamente, de modo que

cl retardo es pequefa. Sies grande, el desemperio es mayor, pero estaciones con mucha carga retrasan a las demas. Los valores.

tipicos de TTRT rondan los 4 ms 0 los 165 ms,, Otro factor a tener en cuenta es el tamafio de los paquetes, Sies grande, aumenta el

desompario. Si es pequori, disminuye ol retardo,

Conclusiones

En conclusién, FDD! ofrece transmisién de datos a alta velocidad, en tiempo real ono, entre un nimero de estaciones allo y separadas

luna distancia elevaca, También puede servr como red de conexién entre LANs que estén funcionando previamente. Se ha sabido

‘adapta 8 las caracterisicas de entornos en los que resulta muy deseable disponer de ella, pero su elevado casio inicial parecia

prohibir. Esto hace de FDDI y LCF altemativas muy interesantes para LANs. Sin embargo, la irupcién de ATM ha hecho que FDDI se

considere “la hermana pequefia” de las redes de comunicacion éptica. ATM ha hecho que FDDI ya no sea un campo de investigacién

tan activo como fue a finales de los 80 ni siquiera en FDDIeI, que aprovecha parte de las ideas que utllza ATM. Por ejemplo, la

inclusién de canales vituales conmutados.

agm

[ATM se origind por la necesidad de un standard mundial que permitiea el intercambio de informacién, sin tener en cuenta al tipo de

Informacién transmitida, Con ATM la meta es obtener un standard internacional, ATM es una tecnologia que va ereciendo y es

‘controlada por un consenso intemacional, no por la simple vista o estrategia de un vendedor.

Desde siempre, se han usado métodos separados para la transmisi6n de informacién entre los usuarios de una red de dea local (LAN)

yyl0s de una red de gran tamafio(WAN). Esta situacién trala una serie de problemas alos usuarios de LAN's que querian conectarse a

redes de area metropoltana, nacional finalmente mundial, ATM es un método de comunicacion que se puede implantar tanto en LAN'S