Professional Documents

Culture Documents

Archivo de Respaldo

Uploaded by

Diego AjanelCopyright

Available Formats

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

Available Formats

Archivo de Respaldo

Uploaded by

Diego AjanelCopyright:

Available Formats

Archivo de Respaldo La palabra "Backup o Archivos de " significa subir respaldo, siendo comn el uso de este trmino dentro

del mbito informtico. El respaldo de informacin es la copia de los datos importantes de un dispositivo primario en uno varios dispositivos secundarios, ello para que en caso de que el primer dispositivo sufra una avera electromecnica un error en su estructura lgica, sea posible contar con la mayor parte de la informacin necesaria para continuar con las actividades rutinarias y evitar prdida generalizada de datos.

Ejemplo: Respaldo de videos, msica, archivos de Office, imgenes

Clases de Virus Ejemplos: Virus de Boot Uno de los primeros tipos de virus conocido, el virus de boot infecta la particin de inicializacin del sistema operativo . El virus se activa cuando la computadora es encendida y el sistema operativo se carga. Time Bomb o Bomba de Tiempo Los virus del tipo "bomba de tiempo" son programados para que se activen en determinados momentos, definido por su creador. Una vez infectado un determinado sistema. Lombrices, worm o gusanos Con el inters de hacer un virus pueda esparcirse de la forma ms amplia posible, sus creadores a veces, dejaron de lado el hecho de daar el sistema de los usuarios infectados y pasaron a programar sus virus de forma que slo se repliquen, sin el objetivo de causar graves daos al sistema . Troyanos o caballos de Troya Ciertos virus traen en su interior un cdigo aparte, que le permite a una persona

acceder a la computadora infectada o recolectar datos y enviarlos por Internet a un desconocido. Hijackers Los hijackers son programas o scripts que "secuestran" navegadores de Internet, principalmente el Internet Explorer Keylogger El KeyLogger es una de las especies de virus existentes, el significado de los trminos en ingls que ms se adapta al contexto sera: Capturador de teclas.

Zombie El estado zombie en una computadora ocurre cuando es infectada y est siendo controlada por terceros. Virus de Macro Los virus de macro (o macro virus) vinculan sus acciones a modelos de documentos y a otros archivos de modo que, cuando una aplicacin carga el archivo y ejecuta las instrucciones contenidas en el archivo, las primeras instrucciones ejecutadas sern las del virus.

Clases de Troyanos Troyano backdoor: este tipo de troyano habilita un canal de acceso no convencional en el sistema permitiendo que otros malware y/o personas malintencionadas ingresen sin inconvenientes al mismo. Troyano drooper: se caracteriza por ejecutar otros cdigos maliciosos al momento de su ejecucin. Troyano keylogger: en este caso, el troyano se encarga de monitorear y registrar todo lo que se teclea. Est netamente orientado al robo de informacin confidencial. Algunos de ellos tienen la capacidad de realizar capturas de pantallas. Troyano bancario: se refiere a aquellos que ayudan en la ejecucin de ataques de phishing. En muchos casos modifican el contenido del archivo hosts de los sistemas Windows. Esta tacnica es denominada pharming local.

Troyano downloader: estos cdigos maliciosos se encargan de descargar otros cdigos maliciosos mientras se encuentran activos. Troyano Bot: la funcin principal de este tipo de troyanos es convertir una computadora en zombi. Cada una de estas computadoras zombis formar parte de redes botnets.

Clases de Spam 1-Rumores o bulos (Hoax) Como el nombre lo indica, son historias falsas . Historias de un nio que va a hacer trasplantado o que toda la Amazona ser destruida. Esos mensajes son creados para que el usuario crea que son verdad y reenve el e-mail, pero en realidad no son ms que rumores. Si recibes mensajes de este tipo, ya sabes que hacer... 2- Cadenas (chain letters) Son mensajes que terminan diciendo "Enve este mensaje a 10 personas en los prximos 10 minutos y tendrs buena suerte, en caso contrario tendrs mala suerte de por vida". Cuando recibas un e-mail de este tipo basta con eliminarlo. 3- Propagandas. Ofrecen un producto a un precio mucho ms bajo que el real y se te solicita acceder a un link que se encuentra en el e-mail. Este tipo de mensajes pueden llevarte a una web con contenido inmoral, a programas maliciosos o a links con ms propagandas. Nunca accedas a ese tipo de links y acude al botn eliminar. 4- Estafas (scam) Son propagandas falsas. Son los tpicos e-mails que ofrecen la maravilla de trabajar en tu casa, oportunidades milagrosas de empleo o estudio, incluyendo un fcil acceso a prstamos financieros. Nada de esto es real. 5- Timos (phising) La forma ms sutil. Los spammers (los creadores del spam), crean un e-mails que te informa que tus documentos son invlidos o que tu registro en alguna tienda virtual.

Filtro de Contenido Se refiere a un programa diseado para controlar qu contenido se permite mostrar, especialmente para restringir el acceso a ciertos materiales de la Web. El filtro de contenido determina qu contenido estar disponible en una mquina o red particular. El motivo suele ser para prevenir a las personas ver contenido que el dueo de la computadora u otras autoridades consideran objetable.1 Cuando se impone sin el consentimiento del usuario, puede constituir censura. Los usos comunes de estos programas incluyen padres que desean limitar los sitios que sus hijos ven en sus computadoras domsticas, escuelas con el mismo objetivo, empleadores para restringir qu contenidos pueden ver los empleados en el trabajo. Algunos ejemplos de estos filtros de contenido son Cyber Patrol, Net Nanny y SAINT App.

You might also like

- Trajes de GuatemalaDocument21 pagesTrajes de GuatemalaDiego AjanelNo ratings yet

- Volcanes de GuatemalaDocument4 pagesVolcanes de Guatemalaedgarplx73% (22)

- Definición de Cuentas ContablesDocument6 pagesDefinición de Cuentas ContablesDiego AjanelNo ratings yet

- Agricola ClasesDocument2 pagesAgricola ClasesDiego AjanelNo ratings yet

- Sistema UrinarioDocument2 pagesSistema UrinarioUlicer MartinezNo ratings yet

- 10 Drogas IlegalesDocument2 pages10 Drogas IlegalesDiego AjanelNo ratings yet

- Recursos Renovables No RenovablesDocument5 pagesRecursos Renovables No RenovablesDiego AjanelNo ratings yet

- 20 AdivinanzasDocument20 pages20 AdivinanzasDiego AjanelNo ratings yet

- Que Otras Glándulas Funcionan en El Sistema EndocrinoDocument1 pageQue Otras Glándulas Funcionan en El Sistema EndocrinoDiego AjanelNo ratings yet

- Ley de La Conservación de La EnergíaDocument24 pagesLey de La Conservación de La EnergíaDiego AjanelNo ratings yet

- Estructura de Sociedad Hoy en DíaDocument11 pagesEstructura de Sociedad Hoy en DíaDiego AjanelNo ratings yet

- Caperucita RojaDocument2 pagesCaperucita RojaestrellaNo ratings yet

- 10 Drogas IlegalesDocument5 pages10 Drogas IlegalesDiego Ajanel100% (1)

- 10 Drogas IlegalesDocument5 pages10 Drogas IlegalesDiego Ajanel100% (1)

- 4 Grades Culturas Mayas Con Imagenes GUATEMALADocument11 pages4 Grades Culturas Mayas Con Imagenes GUATEMALADiego Ajanel0% (1)

- Desintegración y Violencia IntrafamiliarDocument2 pagesDesintegración y Violencia IntrafamiliarDiego AjanelNo ratings yet

- Índice Del Desarrollo Humano en El MundoDocument17 pagesÍndice Del Desarrollo Humano en El MundoDiego AjanelNo ratings yet

- 10 Drogas IlegalesDocument5 pages10 Drogas IlegalesDiego Ajanel100% (1)

- Derecho A La VidaDocument3 pagesDerecho A La VidaDiego AjanelNo ratings yet

- 13 Valores MayasDocument3 pages13 Valores MayasDiego Ajanel100% (2)

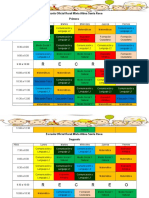

- E Horario - para CombinarDocument4 pagesE Horario - para CombinarDiego AjanelNo ratings yet

- Cuentas contables clave del activo y pasivo circulanteDocument10 pagesCuentas contables clave del activo y pasivo circulanteDiego Ajanel67% (9)

- Artes IndustrialesDocument6 pagesArtes IndustrialesDiego AjanelNo ratings yet

- Colegio Metodista John Wesley práctica docenteDocument11 pagesColegio Metodista John Wesley práctica docenteDiego AjanelNo ratings yet

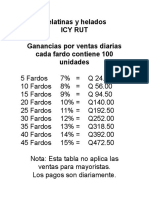

- Gelatinas y HeladosDocument1 pageGelatinas y HeladosDiego AjanelNo ratings yet

- Danza ClásicaDocument6 pagesDanza ClásicaDiego AjanelNo ratings yet

- Finanzas Públicas Present 2 - 2015Document12 pagesFinanzas Públicas Present 2 - 2015Diego AjanelNo ratings yet

- Tipos de InvestigaciónDocument4 pagesTipos de InvestigaciónDiego AjanelNo ratings yet

- Diccionario Juridico Elemental - Guillermo Cabanellas PDFDocument341 pagesDiccionario Juridico Elemental - Guillermo Cabanellas PDFwashingtonch83% (47)

- AbogadoDocument1 pageAbogadoDiego AjanelNo ratings yet

- Elementos de La Tabla Periódica UsosDocument12 pagesElementos de La Tabla Periódica UsosOmar JimenezNo ratings yet

- Ing. Civil 2020Document9 pagesIng. Civil 2020AO RomanoNo ratings yet

- Guayaquil en CifrasDocument3 pagesGuayaquil en CifrasKevin HerreraNo ratings yet

- 8.2.señales de CirculaciónDocument23 pages8.2.señales de CirculaciónFABIO SCIELZO ORTIZNo ratings yet

- Para Implementar Las Buenas Prácticas Agrícolas en La Producción de PlátanoDocument2 pagesPara Implementar Las Buenas Prácticas Agrícolas en La Producción de PlátanoWilmer Peña Aguirre100% (1)

- Network Inventory ReporterDocument5 pagesNetwork Inventory ReporterLuis VivarNo ratings yet

- Clasificación residuos manejo especialDocument2 pagesClasificación residuos manejo especialVictorGarciaNo ratings yet

- 3 4 1 1 Actividad de Clase Funcionamiento GarantizadoDocument2 pages3 4 1 1 Actividad de Clase Funcionamiento GarantizadoCésarJosepsNolascoCristóbalNo ratings yet

- 9-Artículo Original-187-1-10-20160512Document7 pages9-Artículo Original-187-1-10-20160512Diego VegaNo ratings yet

- Capítulo Viii - Eticidad de La ProconcepcionDocument13 pagesCapítulo Viii - Eticidad de La ProconcepcionEddy LestalNo ratings yet

- QS9000Document50 pagesQS9000Sergio BoillosNo ratings yet

- Electro Neumática (Ejercicios 1-17)Document26 pagesElectro Neumática (Ejercicios 1-17)Jaime Muñoz100% (1)

- Adhepiso Tec®Document1 pageAdhepiso Tec®Alfredo Cruz100% (1)

- Normas de Urbanismo Sta CruzDocument50 pagesNormas de Urbanismo Sta CruzjorgeNo ratings yet

- Manual de Soldadura y CorteDocument9 pagesManual de Soldadura y CorteGermanNo ratings yet

- Principios de La Delegación EfectivaDocument2 pagesPrincipios de La Delegación Efectivamiguel2830100% (1)

- Proyecto Cabillas Huecas BCP SOP 21Document31 pagesProyecto Cabillas Huecas BCP SOP 21Rafael CoralesNo ratings yet

- Problemas de Trabajo de Llenado y Vaciado de TanquesDocument1 pageProblemas de Trabajo de Llenado y Vaciado de Tanqueschris16100% (1)

- Plafones 7.3Document13 pagesPlafones 7.3Yajaira IriarteNo ratings yet

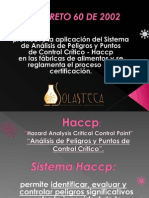

- Decreto 60/02Document23 pagesDecreto 60/02Nathalie MeloNo ratings yet

- Informe Practicas PreDocument16 pagesInforme Practicas PreJessica Sanchez100% (1)

- Tabla de RendimientosDocument26 pagesTabla de RendimientosJesús Valladares RosalesNo ratings yet

- Guia - 5 - Lentes Delgadas.Document5 pagesGuia - 5 - Lentes Delgadas.Frank BulaNo ratings yet

- Onyx Solar Soluciones AsiDocument4 pagesOnyx Solar Soluciones AsiJOHN EDINSON ORDOÑEZ CARDENASNo ratings yet

- E1 PTAct 1 7 1 DirectionsDocument4 pagesE1 PTAct 1 7 1 DirectionsDURAN1399No ratings yet

- Bin Lifter HKV ESDocument4 pagesBin Lifter HKV ESEli BoscanNo ratings yet

- PTF SDT Co 3f Sobre Ruedas 300kva 500kva S 15kvDocument1 pagePTF SDT Co 3f Sobre Ruedas 300kva 500kva S 15kvCristhian CamargoNo ratings yet

- Historia Del Timbal SinfónicoDocument14 pagesHistoria Del Timbal SinfónicoeduardoNo ratings yet

- MM Esp Carga Maestro ProveedoresDocument11 pagesMM Esp Carga Maestro Proveedoresla_nena1979No ratings yet

- Resumen de IncoDocument23 pagesResumen de IncoMaximiliano LamasNo ratings yet