Professional Documents

Culture Documents

Plan IDS

Uploaded by

Hfd Nour0 ratings0% found this document useful (0 votes)

57 views3 pagesOriginal Title

Plan_IDS

Copyright

© © All Rights Reserved

Available Formats

DOC, PDF, TXT or read online from Scribd

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentCopyright:

© All Rights Reserved

Available Formats

Download as DOC, PDF, TXT or read online from Scribd

0 ratings0% found this document useful (0 votes)

57 views3 pagesPlan IDS

Uploaded by

Hfd NourCopyright:

© All Rights Reserved

Available Formats

Download as DOC, PDF, TXT or read online from Scribd

You are on page 1of 3

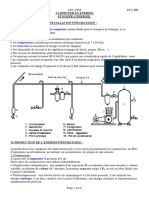

CONCEPTION ET REALISATION DUN SYSTEME DE DETECTION DINTRUSION

Cahier des charges

Titre du projet

Co!ceptio! et r"a#isatio! du! s$st%&e de d"tectio! di!trusio!

R"a#is" Par

Galiche Asma & Galiche Soumaya

Co!te'te et pro(#"&ati)ue

Avec lvolution de lInternet, les entreprises sont de plus en plus vulnrables aux

attaques et intrusions informatiques

!es mcanismes classiques de scurit tel que les pare"feu, les mcanismes

dauthentification prsentent plusieurs limites

#our palier $ ces inconvenants les syst%mes de dtection dintrusions semblent une

solution adquate

!es I&S permettent de d'a'er les ventuelles intrusions quun rseau informatique

peut subir

Il faut disposer un syst%me adquat en terme darchitecture et en terme dintelli'ence

au niveau de la mthode de recherche des intrusions

!e probl%me (

)omment peut"on choisir une mthode de dtection prsentant le minimum des faux

positifs et des faux n'atifs

)omment faire pour auditer les activits relles des syst%mes $ prot'er

)omment d'a'er les scnarios dattaques qui permettent de raliser un I&S efficace

Tra*ai# de&a!d"

!e travail demand consiste $ concevoir et mettre en place une architecture dun syst%me de

dtection dintrusions en se basant sur la technique des al'orithmes 'ntiques

!e syst%me est compos de trois parties principales (

*n analyseur rseau pour laudit des activits du syst%me $ prot'er

*ne base de donnes contenant les scnarios dattaques prdfinis

*n al'orithme qui permet de comparer les activits du syst%me aux scnarios

prdfinis dans la base de donnes, afin de dtecter les ventuelles intrusions )et

al'orithme inspire son fonctionnement $ partir de mcanismes des al'orithmes

'ntiques

" + "

CONCEPTION ET REALISATION DUN SYSTEME DE DETECTION DINTRUSION

P#a!!i!g Pr"*u

+, U!e recherche co!cer!a!t #es co!cepts de (ase de #a s"curit" i!-or&ati)ue . sa*oir

,ulnrabilits et attaques informatiques (

o !es vulnrabilits techniques

o !es attaques rseaux

o !es attaques syst%mes

!es diffrentes solutions de scurit informatiques (

o !es pare"feu

o !es #roxy

o !es syst%mes de prvention dintrusion -I#S.

o !es syst%mes de dtection dintrusions -I&S.

o !es antivirus

o !a crypto'raphie

/, Etudier #es di--"re!tes architectures et &"thodes des s$st%&es de d"tectio!

di!trusio!s

)rit%re de classification du syst%me de dtection d/intrusions selon lapproche de

dtection

&'a'er les avanta'es et les inconvnients de chaque approche -approche par

scnarios, approche comportementale. et prsentation dun tableau comparatif

#rsentation des conditions de fonctionnement efficace dun syst%me de dtection

d/intrusion

#rsentation des architectures des I&S

&'a'er les avanta'es et les inconvnients de chaque architecture -0I&S, 1I&S. et

prsentation dun tableau comparatif

!es limites des I&S

0, Etude et criti)ues de )ue#)ues s$st%&es de d"tectio! di!trusio!s e'ista!ts sur #e

&arch"

Snort

Internet Security Systems

123 1et4or5 Intrusion &etection

&'a'er les avanta'es et les inconvnients de chaque produit

1, Pr"se!tatio! de #approche de d"tectio! choisie

!approche de dtection adopte devrait prsenter un minimum dinconvnients !es tudes

pralables que nous avons munies sur ce su6et montrent que lapproche par scnarios peut 7tre

la mieux adopte pour la ralisation dun S&I

2, Pr"se!tatio! des sc"!arios datta)ues

" 8 "

CONCEPTION ET REALISATION DUN SYSTEME DE DETECTION DINTRUSION

&ans une phase suivante nous devons d'a'er les diffrents scnarios dattaques

possibles

)onception et implmentation dune base de donnes permettant denre'istrer les

scnarios d6$ d'a's

3, D"*e#oppe&e!t du! a!a#$seur r"seau pour #audit du tra-ic r"seau de #a

&achi!e4r"seau )ui *a 5tre prot"ger a*ec #e SDI6

9" Pr"se!tatio!7 co!ceptio! et d"*e#oppe&e!t du &"ca!is&e de d"tectio!

#our acclrer le temps de dtection des intrusions nous avons opts pour les al'orithmes

'ntiques vu quils sont les plus adapts pour un probl%me doptimisation

#rsentation des concepts de base des al'orithmes 'ntiques

#roposition dun mod%le pour la rsolution du probl%me de dtection

)hoix de la fonction slective, paramtra'e de la probabilit de croisement et

mutation, choix de la taille de la population et coda'e des individus

8, Mod"#isatio! de #app#icatio! a*ec UML

#rsentation de dia'rammes des cas dutilisation

#rsentation des dia'rammes des squences

#rsentation de dia'rammes des classes

Pr"se!tatio! de #e!*iro!!e&e!t &at"rie# et #ogicie#

d"*e#oppe&e!t

Syst%me dexploitation ( :indo4s

;odlisation *;! ( 3ational 3ose

<nvironnement de dveloppement ( &elphi

SG=& ( ;yS>!

#lat"forme de test ( *n rseau <thernet

" ? "

You might also like

- Sujet Cybersecurite Cherif DialloDocument5 pagesSujet Cybersecurite Cherif DialloMye Lane Kathucia LeongNo ratings yet

- LE PENTEST DE A À Z (Enregistrement Automatique)Document17 pagesLE PENTEST DE A À Z (Enregistrement Automatique)inesNo ratings yet

- Cyber Sécurité ConvertiDocument78 pagesCyber Sécurité ConvertisousouwissalNo ratings yet

- Test ScenariDocument6 pagesTest Scenarisafae MEZIANENo ratings yet

- ESPIONNAGE RESEAUX ET POLITIQUE DE SECURITE - OdpDocument20 pagesESPIONNAGE RESEAUX ET POLITIQUE DE SECURITE - OdpIDRISSA SECK MBAYENo ratings yet

- Chapitre 3 La Sécurité de Service RéseauDocument23 pagesChapitre 3 La Sécurité de Service RéseauMahamat Abdraman FadoulNo ratings yet

- Sujet Mémoire M2 SSIDocument2 pagesSujet Mémoire M2 SSIAdja Sadio SowNo ratings yet

- SnortDocument11 pagesSnortghizlane ghizlaneNo ratings yet

- CopilotDocument6 pagesCopilotOumy NDiayeNo ratings yet

- Machine Learning For Computer Security Abeaugnon Pchifflier AnssiDocument16 pagesMachine Learning For Computer Security Abeaugnon Pchifflier AnssiTomNo ratings yet

- Python pour les hackers : Le guide des script kiddies : apprenez à créer vos propres outils de hackingFrom EverandPython pour les hackers : Le guide des script kiddies : apprenez à créer vos propres outils de hackingRating: 5 out of 5 stars5/5 (1)

- 2016 EdwinBourgetDocument83 pages2016 EdwinBourgetFkaier AlaeddineNo ratings yet

- Sécurité InformatiqueDocument134 pagesSécurité InformatiqueNicolas L'hoest100% (5)

- Mod SecuritéDocument5 pagesMod SecuritéAmine MohamadeNo ratings yet

- Rapport de Projet - FinalllllllllDocument31 pagesRapport de Projet - Finalllllllllradouane100% (6)

- Analyse de La Sécurité Des Réseaux Informatiques Et Proposition de Mesures Pour Les RenforcerDocument7 pagesAnalyse de La Sécurité Des Réseaux Informatiques Et Proposition de Mesures Pour Les RenforcerYounouss KEITA100% (2)

- Penetration TestDocument4 pagesPenetration Testfadi kazdarNo ratings yet

- XMCO ActuSecu 37 Tests Intrusion SAPDocument69 pagesXMCO ActuSecu 37 Tests Intrusion SAPFabvfdgfdgNo ratings yet

- Appréhender Les Méthodes D'investigation Numérique: IDOCS201 Ista Hay Riad RabatDocument43 pagesAppréhender Les Méthodes D'investigation Numérique: IDOCS201 Ista Hay Riad Rabatmalaklmawt0000No ratings yet

- Les Architectures de SecuriteDocument14 pagesLes Architectures de SecuriteAugusto Brandao100% (1)

- Ceh ExamDocument6 pagesCeh Examthe best music in the world أجمل موسيىقى في العالمNo ratings yet

- 001 TraduitDocument10 pages001 TraduitDDDDNo ratings yet

- Cours Sécurité Informatique Et Cybersécurité Licence V06Document119 pagesCours Sécurité Informatique Et Cybersécurité Licence V06koveyawoNo ratings yet

- Chap1 SecuritéDocument37 pagesChap1 SecuritéAhmed MnasriNo ratings yet

- Securité InformatiqueDocument31 pagesSecurité Informatiquemaximuceprime100% (3)

- Iot ExDocument17 pagesIot Exinformatiquehageryahoo.frNo ratings yet

- Python Offensif : Le guide du débutant pour apprendre les bases du langage Python et créer des outils de hacking.From EverandPython Offensif : Le guide du débutant pour apprendre les bases du langage Python et créer des outils de hacking.No ratings yet

- Cyberops SummaryDocument14 pagesCyberops SummaryAhmed Amine AmouchiNo ratings yet

- Securité InformatiqueDocument139 pagesSecurité Informatiqueجمال سحنون البيضاوي100% (1)

- Les Tests D - IntrusionDocument19 pagesLes Tests D - IntrusionKarambiri Ydri100% (1)

- Memoire Maazouzi 2018 IDS Based Cup99Document85 pagesMemoire Maazouzi 2018 IDS Based Cup99boutabaahmedNo ratings yet

- LasecuriteinformatiqueDocument35 pagesLasecuriteinformatiqueImadElHarrarNo ratings yet

- Groupe 2 IA & SSIDocument24 pagesGroupe 2 IA & SSITomNo ratings yet

- Chap 1 NewDocument7 pagesChap 1 NewABDOULAYE DAFFENo ratings yet

- Inf1160 Etudecas 3 PolitiquesecuritereseauDocument5 pagesInf1160 Etudecas 3 PolitiquesecuritereseauANGOHJ EAN ROLANDNo ratings yet

- Onepoint - Securité Test - ItDocument8 pagesOnepoint - Securité Test - ItphucNo ratings yet

- ATICDocument75 pagesATICfatimaNo ratings yet

- Projet 1Document62 pagesProjet 1William OmgbaNo ratings yet

- Securité TRI 2A SupportDocument34 pagesSecurité TRI 2A Supportjnccx xqsqsNo ratings yet

- Système de Détection D'intrusion PDFDocument18 pagesSystème de Détection D'intrusion PDFNdiayeNo ratings yet

- Support de Formation Pour Débuter Dans La Sécurité InformatiqueDocument20 pagesSupport de Formation Pour Débuter Dans La Sécurité InformatiqueGHABRI NEJIBNo ratings yet

- Back TrackDocument12 pagesBack Trackanon_801469681No ratings yet

- GemaDocument36 pagesGemajack bauerNo ratings yet

- Pentesting GroupDocument11 pagesPentesting Groupfabrice bodjaNo ratings yet

- SP 1 2Document15 pagesSP 1 2sdhouibNo ratings yet

- SIEMDocument4 pagesSIEMabdelkader itidelNo ratings yet

- Introduction Generale D'outils Logiques Et Intelligence ArtificielleDocument4 pagesIntroduction Generale D'outils Logiques Et Intelligence Artificielleryan wambaNo ratings yet

- Chapitre 1 Securité de L'informationDocument8 pagesChapitre 1 Securité de L'informationTux Ibrahim100% (1)

- DocumentDocument1 pageDocumentsteve notalaNo ratings yet

- Architecture de SécuritéDocument196 pagesArchitecture de SécuritéChawki GhalmiNo ratings yet

- Audit de Vulnérabilité Test D'Intrusion: SAOUDI Lalia Master Réseaux:2014-2015Document43 pagesAudit de Vulnérabilité Test D'Intrusion: SAOUDI Lalia Master Réseaux:2014-2015inesNo ratings yet

- Bonnes Pratiques Du CI - Système D'informationDocument2 pagesBonnes Pratiques Du CI - Système D'informationfrereNo ratings yet

- Cours 3 - Securite Des SIDocument108 pagesCours 3 - Securite Des SImedazirarNo ratings yet

- Analyste Soc Iii3 HFDocument3 pagesAnalyste Soc Iii3 HFSaida AzzNo ratings yet

- Protocole de Recherche FayDocument5 pagesProtocole de Recherche FaymianNo ratings yet

- Plan de MemoireDocument7 pagesPlan de MemoireOumy NDiayeNo ratings yet

- Sécurité Informatique PDFDocument286 pagesSécurité Informatique PDFSafaa El achhabNo ratings yet

- Securité Inormatique Et Techniques Cryptographiques ASR 531Document131 pagesSecurité Inormatique Et Techniques Cryptographiques ASR 531mangaNo ratings yet

- Audit D Un Systeme D InformationDocument17 pagesAudit D Un Systeme D Informationbassy100% (1)

- Les Tests D.intrusion Dans Les Reseaux Internet, L.outil NessusDocument60 pagesLes Tests D.intrusion Dans Les Reseaux Internet, L.outil NessusChaima ArfaouiNo ratings yet

- Devoir de Contrôle N°1 - Physique - 1ère AS (2010-2011) MR Adam Bouali 2Document2 pagesDevoir de Contrôle N°1 - Physique - 1ère AS (2010-2011) MR Adam Bouali 2Hfd NourNo ratings yet

- Chapitre 1introduction Aux RéseauxDocument42 pagesChapitre 1introduction Aux RéseauxHfd Nour100% (1)

- Devoir de Contrôle N°1 - Physique - 1ère AS (2010-2011) MR BoussadaDocument4 pagesDevoir de Contrôle N°1 - Physique - 1ère AS (2010-2011) MR BoussadaHfd NourNo ratings yet

- Exe 101 Corrige Site CterrierDocument1 pageExe 101 Corrige Site CterrierHfd NourNo ratings yet

- 507-Guide Word 2013 (Version Intermediaire)Document18 pages507-Guide Word 2013 (Version Intermediaire)Hfd NourNo ratings yet

- 16 Facture AutomatiqueDocument1 page16 Facture AutomatiqueHfd NourNo ratings yet

- HanenDocument1 pageHanenHfd NourNo ratings yet

- Communication OTCDocument26 pagesCommunication OTCHfd Nour100% (1)

- QCMC 2 Iblancjan 2008Document9 pagesQCMC 2 Iblancjan 2008Hfd Nour100% (1)

- Chaitre II .Techniques Utilisées en MaintenanceDocument18 pagesChaitre II .Techniques Utilisées en MaintenancezachazetNo ratings yet

- SLCI CorrecteursDocument13 pagesSLCI CorrecteursAbNo ratings yet

- Le Tube Multicouche-12Document55 pagesLe Tube Multicouche-12Bassime Zak100% (1)

- Base de Données.Document270 pagesBase de Données.Jesuyon100% (3)

- TP TypeScriptDocument8 pagesTP TypeScriptluna004lovegoodNo ratings yet

- La Fondation Prada - OMA - PDFDocument24 pagesLa Fondation Prada - OMA - PDFMatheus RennoNo ratings yet

- Fiche Technique Premix C500 FR V14Document2 pagesFiche Technique Premix C500 FR V14LucasNo ratings yet

- Les AciersDocument2 pagesLes AciersZaarad ZakariaNo ratings yet

- TD5Document4 pagesTD5JassemNo ratings yet

- Extr Guide Eurocode Poutres Dalles Continues en Beton Arme PDFDocument8 pagesExtr Guide Eurocode Poutres Dalles Continues en Beton Arme PDFf_berroug538No ratings yet

- Corrige Exam Optiq Geom MPC Session1 2021Document8 pagesCorrige Exam Optiq Geom MPC Session1 2021Achfakidine JaovitahermannNo ratings yet

- Seq3 SyntheseDocument3 pagesSeq3 Synthesesalima hannaneNo ratings yet

- E Classification de MortierDocument2 pagesE Classification de MortierVictor Fon EtotNo ratings yet

- EnersysDocument27 pagesEnersystewngom-1No ratings yet

- Alimenter en Energie-16Document6 pagesAlimenter en Energie-16Youssef RafikiNo ratings yet

- Esi 2cpi Emd3 sdf1Document5 pagesEsi 2cpi Emd3 sdf1BoualemDjillaliNo ratings yet

- L'ExtrusionDocument13 pagesL'ExtrusionAnass Merbouh100% (1)

- Realisation D Un Thermometre 2Document14 pagesRealisation D Un Thermometre 2FédyHamdi100% (1)

- Demarage TksDocument9 pagesDemarage TksKawtar BenkaddourNo ratings yet

- 2a HydrostatiqueDocument1 page2a HydrostatiqueAnas KnidilNo ratings yet

- Travaux DirigesDocument19 pagesTravaux Dirigeszeric njtackeNo ratings yet

- Mise en Place D'une Solution VPN Entre Deux SitesDocument32 pagesMise en Place D'une Solution VPN Entre Deux SitesSaid Ait Mansour100% (7)

- Guide D - Audit Des SI - VFDocument287 pagesGuide D - Audit Des SI - VFYamadou DiopNo ratings yet

- Notice SKR200Document22 pagesNotice SKR200didier bernardNo ratings yet

- Révision Sectionneur Porte-Fusibles Document ÉlèveDocument2 pagesRévision Sectionneur Porte-Fusibles Document ÉlèvemellllaikhagNo ratings yet

- Le Soudage A ArcDocument18 pagesLe Soudage A ArcMohamed El Hadi RedjaimiaNo ratings yet

- Présentation Routes Et Voiries - Chaussée - 2021-2022Document163 pagesPrésentation Routes Et Voiries - Chaussée - 2021-2022Omar ZnadNo ratings yet

- 284 03 Fonction DemarrageDocument20 pages284 03 Fonction Demarrageسعيد الغندورNo ratings yet

- Le RaclageDocument110 pagesLe RaclageSahyuo Buo100% (4)

- Transformateurs TPC Pour Reseaux AeriensDocument4 pagesTransformateurs TPC Pour Reseaux AeriensEdgard Adán Cieza EstelaNo ratings yet