Professional Documents

Culture Documents

Tutoriel Configuration de Base Du Pare-Feu Cisco ASA 5510

Uploaded by

Trong Oganort Gampoula100%(3)100% found this document useful (3 votes)

2K views2 pagesTuto ASA 5505

Original Title

Tutoriel Configuration de Base Du Pare-feu Cisco ASA 5510

Copyright

© © All Rights Reserved

Available Formats

PDF, TXT or read online from Scribd

Share this document

Did you find this document useful?

Is this content inappropriate?

Report this DocumentTuto ASA 5505

Copyright:

© All Rights Reserved

Available Formats

Download as PDF, TXT or read online from Scribd

100%(3)100% found this document useful (3 votes)

2K views2 pagesTutoriel Configuration de Base Du Pare-Feu Cisco ASA 5510

Uploaded by

Trong Oganort GampoulaTuto ASA 5505

Copyright:

© All Rights Reserved

Available Formats

Download as PDF, TXT or read online from Scribd

You are on page 1of 2

La connaissance, c'est partager le savoir qui nous fait grandir. : Tutoriel...

1 sur 2

sebihiy.blogspot.com

http://sebihiy.blogspot.com/2013/03/tutoriel-configuration-de-base-du-...

http://sebihiy.blogspot.com/2013/03/tutoriel-configuration-de-base-du-pare.html

Tutoriel configuration de base du pare-feu Cisco ASA 5510

je vous propose ici un tutoriel de configuration de base

pour l'appareil de scurit Cisco ASA 5510. Cet appareil

est le second modle de la srie ASA (ASA 5505, 5510,

5520 etc) et il est assez populaire depuis est destin

aux petites et moyennes entreprises. Comme le plus

petit modle ASA 5505, 5510 est livr avec deux

options: La licence de base et la licence Security Plus.

La seconde (la scurit et plus) fournit quelques

amliorations de performances et de matriel au cours

de la licence de base, tels que pare-feu 130.000

connexions maximum (au lieu de 50.000), 100 VLAN

maximum (au lieu de 50), la redondance de

basculement, etc En outre, la licence Security Plus

permet deux des cinq ports rseau pare-feu pour

travailler comme 10/100/1000 au lieu de seulement

10/100.

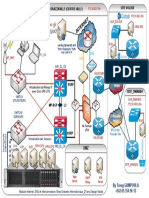

Ensuite, nous allons voir un scnario simple d'Internet Access qui nous aidera comprendre les tapes de

base ncessaires pour configurer un ASA 5510. Supposons que l'on se voient attribuer une adresse IP

publique statique 100.100.100.1 de notre FAI. En outre, le rseau LAN interne appartient 192.168.10.0/24 de

sous-rseau. Interface ethernet0 / 0 sera reli l'extrieur (vers le FAI), et ethernet0 / 1 sera connect au

commutateur LAN intrieur.

Le pare-feu est configur pour fournir des adresses IP dynamiquement (DHCP) pour les htes internes. Toutes

les communications sortantes (de l'intrieur vers l'extrieur) seront convertis en utilisant Port Address

Translation (PAT) sur l'interface public en dehors. Voyons un extrait des tapes de configuration requises pour

ce scnario de base:

Etape 1: Configurer un mot de passe niveau privilgi (activer mot de passe)

ASA5510(config)# enable password mysecretpassword

Etape 2: Configure the public outside interface

ASA5510(config)# interface Ethernet0/0

ASA5510(config-if)# nameif outside

ASA5510(config-if)# security-level 0

ASA5510(config-if)# ip address 100.100.100.1 255.255.255.252

ASA5510(config-if)# no shut

Etape 3: Configure the trusted internal interface

ASA5510(config)# interface Ethernet0/1

ASA5510(config-if)# nameif inside

ASA5510(config-if)# security-level 100

ASA5510(config-if)# ip address 192.168.10.1 255.255.255.0

ASA5510(config-if)# no shut

Etape 4: Configure PAT on the outside interface

04/05/2016 15:32

La connaissance, c'est partager le savoir qui nous fait grandir. : Tutoriel...

2 sur 2

http://sebihiy.blogspot.com/2013/03/tutoriel-configuration-de-base-du-...

ASA5510(config)# global (outside) 1 interface

ASA5510(config)# nat (inside) 1 0.0.0.0 0.0.0.0

Etape 5: Configure Default Route towards the ISP (assume default gateway is 100.100.100.2)

ASA5510(config)# route outside 0.0.0.0 0.0.0.0 100.100.100.2

Etape 6: Configure the firewall to assign internal IP and DNS address to hosts using DHCP

ASA5510(config)# dhcpd dns 200.200.200.10

ASA5510(config)# dhcpd address 192.168.10.10-192.168.10.200 inside

ASA5510(config)# dhcpd enable inside

Il ya de nombreuses autres fonctions de configuration dont vous avez besoin pour mettre en uvre pour

accrotre la scurit de votre rseau, tels que NAT statique et dynamique, Access Control Lists pour contrler le

flux du trafic, DMZ zones, VPN, etc

04/05/2016 15:32

You might also like

- Wi-Fi Hacking avec kali linux Guide étape par étape : apprenez à pénétrer les réseaux Wifi et les meilleures stratégies pour les sécuriserFrom EverandWi-Fi Hacking avec kali linux Guide étape par étape : apprenez à pénétrer les réseaux Wifi et les meilleures stratégies pour les sécuriserNo ratings yet

- Mise en Oeuvre Du NAC Pour La Sécurisation D'un Réseau Local: Cas de La DGSNDocument56 pagesMise en Oeuvre Du NAC Pour La Sécurisation D'un Réseau Local: Cas de La DGSNChanel Dylane Bengono100% (5)

- Exposé Open VPN PDFDocument11 pagesExposé Open VPN PDFFanuel Walter DossouNo ratings yet

- ASA Firewall 5505Document18 pagesASA Firewall 5505AziiiNo ratings yet

- CISCO ASA Tutoriel Configuration de Base Du PareDocument2 pagesCISCO ASA Tutoriel Configuration de Base Du Parekamakom78No ratings yet

- VPN Site To Site Avec PfsenseDocument21 pagesVPN Site To Site Avec PfsenseDieudonné NiemeNo ratings yet

- Backuppc Configuration and Webmin ConfigurationDocument14 pagesBackuppc Configuration and Webmin ConfigurationSEKONI N. AlainNo ratings yet

- Configuration Serveur Hotspot Mikrotik RB1100Document13 pagesConfiguration Serveur Hotspot Mikrotik RB1100Benjamin Rakotoarivonirainy80% (5)

- MikrotikDocument30 pagesMikrotikSaïda Mahamat Seid0% (1)

- TP VPN Ipsec Site A SiteDocument6 pagesTP VPN Ipsec Site A Sitedjiguir_saleh100% (1)

- Serveur Web IISDocument26 pagesServeur Web IISdualcorefree100% (1)

- Kali linux pour les hackers : Le guide étape par étape du débutant pour apprendre le système d’exploitation des hackers éthiques et comment attaquer et défendre les systémesFrom EverandKali linux pour les hackers : Le guide étape par étape du débutant pour apprendre le système d’exploitation des hackers éthiques et comment attaquer et défendre les systémesNo ratings yet

- Cours PentestDocument9 pagesCours PentestTrong Oganort GampoulaNo ratings yet

- Chapitre 3 SDH - Réseau de TransmissionDocument22 pagesChapitre 3 SDH - Réseau de TransmissionPascal KAMGNO100% (1)

- Projet Pare-Feu Asa5505Document6 pagesProjet Pare-Feu Asa5505Ngolikou Dienpachi Franklin0% (1)

- Le Pare Feu CISCO ASADocument2 pagesLe Pare Feu CISCO ASAkhadirNo ratings yet

- Configuration de Base Dun FirewallDocument8 pagesConfiguration de Base Dun FirewallIndroos DrakeNo ratings yet

- WiFi hacking avec Kali Linux : le guide complet pour apprendre à pénétrer les réseaux WiFi avec Kali Linux et comment les défendre des hackersFrom EverandWiFi hacking avec Kali Linux : le guide complet pour apprendre à pénétrer les réseaux WiFi avec Kali Linux et comment les défendre des hackersNo ratings yet

- Wireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.From EverandWireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.No ratings yet

- Cahier Des Charges WiFiDocument3 pagesCahier Des Charges WiFiSajal Arora100% (2)

- Installation Et Configuration Hotspot Avec Serveur ProxyDocument25 pagesInstallation Et Configuration Hotspot Avec Serveur ProxyIvo Takah100% (3)

- MEMOIRE Portail CaptifDocument37 pagesMEMOIRE Portail Captifloic axel angoue nzambaNo ratings yet

- Fonctionnalités de Base de ASA FirewallDocument31 pagesFonctionnalités de Base de ASA FirewallJoel Nguina100% (1)

- Pfsense - Tutoriel D'autorisation D'acces InternetDocument9 pagesPfsense - Tutoriel D'autorisation D'acces InternetZokou Oscar FabriceNo ratings yet

- CH9 - AsaDocument74 pagesCH9 - AsaKhadija BenouazizNo ratings yet

- Comment Installer FortiGate Sur VMware Workstation - GetLabsDoneDocument42 pagesComment Installer FortiGate Sur VMware Workstation - GetLabsDoneReal City100% (2)

- Cisco Asa 5550Document16 pagesCisco Asa 5550b_nadjet67% (3)

- Guide Config MikrotikDocument50 pagesGuide Config MikrotikLudovic VedrineNo ratings yet

- Sécurisation D'un Réseau Wifi Via Un Serveur RadiusDocument63 pagesSécurisation D'un Réseau Wifi Via Un Serveur RadiusMoustapha HamadouNo ratings yet

- Mise en Place D'un Serveur D'authentification RADIUS Pour Un Réseau Sans FilDocument5 pagesMise en Place D'un Serveur D'authentification RADIUS Pour Un Réseau Sans FilJean-Yves Roland100% (2)

- Config Network GNS3 - CloudDocument11 pagesConfig Network GNS3 - CloudParfait AgouassouNo ratings yet

- RAPPORT JUNIOR (Enregistré Automatiquement)Document53 pagesRAPPORT JUNIOR (Enregistré Automatiquement)Micael MiezanNo ratings yet

- Exercices Mtcna - Module 1 - V1Document9 pagesExercices Mtcna - Module 1 - V1Garry Moore100% (1)

- SNORT Sous Linux - Lasfar SalimDocument14 pagesSNORT Sous Linux - Lasfar SalimSalim LASFARNo ratings yet

- CSNA v2 Livre de Formation 2016-02-21Document426 pagesCSNA v2 Livre de Formation 2016-02-21abdel taibNo ratings yet

- Installation AD - DNS - DHCP Sur 2012R2Document41 pagesInstallation AD - DNS - DHCP Sur 2012R2Clebam100% (2)

- Elastix User Manual French 0.9.2-1Document58 pagesElastix User Manual French 0.9.2-1Pascal Segle0% (1)

- La Configuration Parfaite de La Passerelle ZentyalDocument22 pagesLa Configuration Parfaite de La Passerelle Zentyaljehu7100% (4)

- Commandes CCNA3Document2 pagesCommandes CCNA3ttydgat50% (2)

- RAPPORT Finale Portail Captif Sur Power PointDocument32 pagesRAPPORT Finale Portail Captif Sur Power PointBryton JuniorNo ratings yet

- Projet WifiDocument56 pagesProjet Wifikhalid100% (3)

- Mise en Place D'un Serveur Proxy Mandataire Avec Squid Et SquidguardDocument14 pagesMise en Place D'un Serveur Proxy Mandataire Avec Squid Et SquidguardBrunel MALONGANo ratings yet

- CiscoDocument16 pagesCiscoGilles Christian Manga MabadaNo ratings yet

- Etude de Cas V3Document26 pagesEtude de Cas V3radouaneNo ratings yet

- Install Asterisk A2BillingDocument14 pagesInstall Asterisk A2BillingDoudou FayeNo ratings yet

- 4-Mikrotik - Serveur VPN (Sabir)Document15 pages4-Mikrotik - Serveur VPN (Sabir)ZakiaNo ratings yet

- Tutorial Pfsense - Configuration Portail Captive (Étape Par Étape) PDFDocument5 pagesTutorial Pfsense - Configuration Portail Captive (Étape Par Étape) PDFSébastien OuédraogoNo ratings yet

- MikroTikRouterOS2 PDFDocument58 pagesMikroTikRouterOS2 PDFPinguéné Ferdinand SoméNo ratings yet

- Présentation IPCopDocument42 pagesPrésentation IPCopJamal AbhryNo ratings yet

- Administration Du Routeur Cisco 1941 SeriesDocument17 pagesAdministration Du Routeur Cisco 1941 SeriesArnaud Diffo TchindaNo ratings yet

- Pare Feu PfsenseDocument27 pagesPare Feu PfsenseJean de VilliersNo ratings yet

- Cisco Firewall ASA Configuration Et AdministrationDocument1 pageCisco Firewall ASA Configuration Et AdministrationMery Benakka100% (1)

- Tp3: Rsa Et Certificats Avec Openssl: 1. Présentation de Openssl 1.1 Protocole SSLDocument5 pagesTp3: Rsa Et Certificats Avec Openssl: 1. Présentation de Openssl 1.1 Protocole SSLben fradj hajerNo ratings yet

- Installation Et Configuration d'OSSECDocument13 pagesInstallation Et Configuration d'OSSECMouhamed Lamine Diallo0% (1)

- CmeDocument86 pagesCmeSaadi Badis100% (1)

- Composants de Base Du Réseau - Cisco - Goffinet.org - 1630424087440Document18 pagesComposants de Base Du Réseau - Cisco - Goffinet.org - 1630424087440idrissa dembeleNo ratings yet

- PFSENSE Documentation Du Pare-Feu PDFDocument18 pagesPFSENSE Documentation Du Pare-Feu PDFSébastien OuédraogoNo ratings yet

- Programmation Des Cours Bts Sio Par Vae 2021-2022Document1 pageProgrammation Des Cours Bts Sio Par Vae 2021-2022Trong Oganort GampoulaNo ratings yet

- Fiche LP Asur 190605Document2 pagesFiche LP Asur 190605Trong Oganort GampoulaNo ratings yet

- Module IDocument89 pagesModule ITrong Oganort GampoulaNo ratings yet

- Formation Concevoir Des Solutions Réseaux CiscoDocument11 pagesFormation Concevoir Des Solutions Réseaux CiscoTrong Oganort GampoulaNo ratings yet

- Administrateur Réseaux Et TélécomsDocument1 pageAdministrateur Réseaux Et TélécomsTrong Oganort GampoulaNo ratings yet

- Site NationauxDocument1 pageSite NationauxTrong Oganort GampoulaNo ratings yet

- Administrateur Réseaux Et SystèmesDocument1 pageAdministrateur Réseaux Et SystèmesTrong Oganort GampoulaNo ratings yet

- ARS&BDDDocument1 pageARS&BDDTrong Oganort GampoulaNo ratings yet

- Administrateur Reseaux Et TelecomsDocument2 pagesAdministrateur Reseaux Et TelecomsTrong Oganort Gampoula100% (1)

- Lab EIGRPDocument15 pagesLab EIGRPNadia ChaharNo ratings yet

- Architecture1 3 FinaleDocument1 pageArchitecture1 3 FinaleAnonymous k2SY4zdI3No ratings yet

- Travaux Pratiques 6.1.2 Création D'un Schéma de Réseau À Partir de Tables de RoutageDocument5 pagesTravaux Pratiques 6.1.2 Création D'un Schéma de Réseau À Partir de Tables de RoutageTrong Oganort GampoulaNo ratings yet

- OSPFDocument49 pagesOSPFTrong Oganort GampoulaNo ratings yet

- Sites InternationauxDocument1 pageSites InternationauxTrong Oganort GampoulaNo ratings yet

- Bgp-TocDocument56 pagesBgp-TocTrong Oganort GampoulaNo ratings yet

- CCNA - Expl - Mod2 - Chapter - 2 - Routage - Statique (Mode de Compatibilité)Document42 pagesCCNA - Expl - Mod2 - Chapter - 2 - Routage - Statique (Mode de Compatibilité)Sikora ChristianNo ratings yet

- Interco Cours7 BGP PDFDocument70 pagesInterco Cours7 BGP PDFSaadi BadisNo ratings yet

- CCDP Haute - Disponibilite PDFDocument98 pagesCCDP Haute - Disponibilite PDFTrong Oganort GampoulaNo ratings yet

- Recruter Un Administrateur Réseaux en AlternanceDocument6 pagesRecruter Un Administrateur Réseaux en AlternanceTrong Oganort GampoulaNo ratings yet

- Module ServeursDocument1 pageModule ServeursTrong Oganort GampoulaNo ratings yet

- CQP Administrateur Réseaux BZVDocument1 pageCQP Administrateur Réseaux BZVTrong Oganort GampoulaNo ratings yet

- CQP Ingénieur Réseaux Et SécuritéDocument1 pageCQP Ingénieur Réseaux Et SécuritéTrong Oganort GampoulaNo ratings yet

- Cisco Certified Network Associate, Avec Certification (CCNA 200-301)Document3 pagesCisco Certified Network Associate, Avec Certification (CCNA 200-301)Trong Oganort GampoulaNo ratings yet

- CQP Administrateur Systèmes Et Bases de DonnéesDocument1 pageCQP Administrateur Systèmes Et Bases de DonnéesTrong Oganort GampoulaNo ratings yet

- Catalogue CefipaDocument16 pagesCatalogue CefipaTrong Oganort GampoulaNo ratings yet

- Livre Blanc Exchange 2013 ExakisDocument22 pagesLivre Blanc Exchange 2013 ExakisTrong Oganort GampoulaNo ratings yet

- CQP Administrateur Réseaux Et Systèmes PNRDocument1 pageCQP Administrateur Réseaux Et Systèmes PNRTrong Oganort GampoulaNo ratings yet

- Formation Implémentation Et Administration Des Solutions CiscoDocument2 pagesFormation Implémentation Et Administration Des Solutions CiscoTrong Oganort GampoulaNo ratings yet

- CCNADocument3 pagesCCNATrong Oganort GampoulaNo ratings yet

- Cours Rout 4Document11 pagesCours Rout 4Zaki Ali BelhadjNo ratings yet

- Devoir de Contrôle N - 1 - Informatique - 9èmeDocument2 pagesDevoir de Contrôle N - 1 - Informatique - 9èmeArwa TradeNo ratings yet

- ENSA Module 2Document75 pagesENSA Module 2Junior NguessieuNo ratings yet

- Reseau Local1Document4 pagesReseau Local1Kouam ChekamNo ratings yet

- Histoire TelexDocument3 pagesHistoire Telexhacker225No ratings yet

- Etude Spanning Tree ProtocolDocument8 pagesEtude Spanning Tree ProtocolNizar MouhssineNo ratings yet

- Présentation Offres Convention - Septembre 2018Document11 pagesPrésentation Offres Convention - Septembre 2018Wael BadriNo ratings yet

- Chapitre3 Fibre Optique PDFDocument41 pagesChapitre3 Fibre Optique PDFAnonymous x8lrKCTU9a100% (1)

- Roaming WifiDocument20 pagesRoaming WifinidaldzNo ratings yet

- Cours Trans Mobile 2Document56 pagesCours Trans Mobile 2IssamNasryNo ratings yet

- Ccna3 Chapitre4Document11 pagesCcna3 Chapitre4Mich le Twins50% (2)

- Bouyguestelecom Facture 20210309Document4 pagesBouyguestelecom Facture 20210309Flowman PrivéNo ratings yet

- Cisco IOS Images For Dynamips - GNS3Document12 pagesCisco IOS Images For Dynamips - GNS3Ict labNo ratings yet

- EtherChannel Fundamentals / L'agrégation de LiensDocument23 pagesEtherChannel Fundamentals / L'agrégation de LiensDjellali AdelNo ratings yet

- DCRTRKHLKJDocument3 pagesDCRTRKHLKJAbdouTreizeNo ratings yet

- Les Outils de Diagnostique ReseauDocument11 pagesLes Outils de Diagnostique ReseaudoracrowNo ratings yet

- Ressources Formation Mettre en Oeuvre Cisco MPLS CCNP SP Et CCIE SP L EssentielDocument103 pagesRessources Formation Mettre en Oeuvre Cisco MPLS CCNP SP Et CCIE SP L Essentielvinny kilondaNo ratings yet

- Le Réseau P2PDocument9 pagesLe Réseau P2PalikaciliNo ratings yet

- Protocoles PPP Et HDLCDocument5 pagesProtocoles PPP Et HDLCYves AyongNo ratings yet

- Communications Numériques-Ensa - Ch2.1Document49 pagesCommunications Numériques-Ensa - Ch2.1Jawad MaalNo ratings yet

- Exposer SNT VPNDocument3 pagesExposer SNT VPNMouDuJnou .2sNo ratings yet

- 01 PhysiqueDocument8 pages01 PhysiquesouadNo ratings yet

- Cours Réseau 2019 Chap 1Document30 pagesCours Réseau 2019 Chap 1Salah-eddine ZitiNo ratings yet

- 6-Cours GSM ItineranceDocument11 pages6-Cours GSM ItineranceOualid El AbbassiNo ratings yet

- Plan Cours1 Module Réseau Et InternetDocument1 pagePlan Cours1 Module Réseau Et InternetsadikNo ratings yet

- TP Reseau Jacob ElouanziDocument72 pagesTP Reseau Jacob Elouanzipeace_love71100% (1)

- UmtsDocument150 pagesUmtsyasseromdhaneNo ratings yet

- Cours Reseaux LANDocument40 pagesCours Reseaux LANManel BenhissiNo ratings yet

- Couche Physique Reseau PDFDocument88 pagesCouche Physique Reseau PDFnawel yahiaNo ratings yet